Información Importante Sobre el Contenido

Estas accediendo al contenido antiguo del blog. Este artículo "Vulnerabilidades criticas en sitio web de Caffarena" es de dominio público y no será mantenido a futuro. Cualquier error o problema acerca del contenido por favor contactate conmigo desde la sección contacto.

Como es de costumbre, cada vez que encuentro alguna vulnerabilidad en sitios web lo primero que hago es intentar comunicarme con los responsables de ese sitio web, si estas personas me contestan entonces los ayudo a solucionar los problemas y, una ves solucionado, genero un reporte sobre las vulnerabilidades y las publico aca, en caso contrario, si las personas con quien intento comunucarme tienen una reaccion negativa o derechamente ni si quiera responden los correos electronicos, tambien las hago publicas.

Esta vez es el turno de Caffarena.cl quien tiene cinco vulnerabildiades críticas en su sitio web.

Si entramos al sitio y pinchamos en “Acceso clientes” llegaremos a formulario de inicio de sesion de la intranet

Este sistema de inicio de sesion tiene dos vulnerabildiades que pueden ser explotadas muy facilmente, SQL Injection y Authentification bypass. La primera nos permitirá iniciar sesion como cualquier cliente o administrador y la segunda

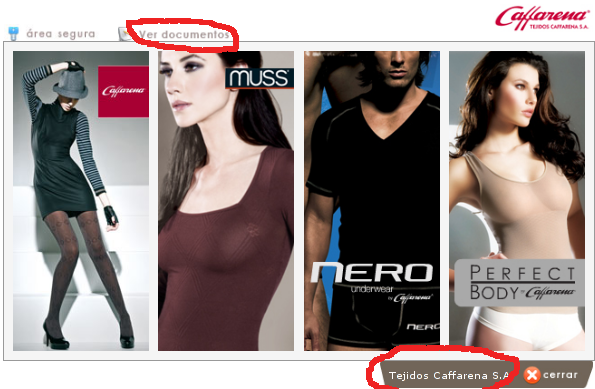

Ejemplo, com un SQL Injection vamos a iniciar sesion como un usuario al azar:

La tercera vulnerabilidad la podemos encontrar si miramos la url de esta pantalla

![]() Corresponde a una vulnerabilidad de stipo XSS, si cambiamos el contenido de la variable nom por algun codigo malicioso, podremos usar el sitio de caffarena para hacer phishing, robar cookies y otros datos de clientes, etc.

Corresponde a una vulnerabilidad de stipo XSS, si cambiamos el contenido de la variable nom por algun codigo malicioso, podremos usar el sitio de caffarena para hacer phishing, robar cookies y otros datos de clientes, etc.

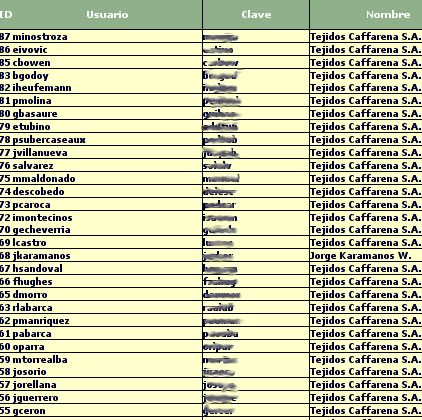

La vulnerabilidad numero cuatro corresponde a una del tipo authentificaction bypass, que nos permitirá ingresar al sistema de administración con tan solo escribir en la barra de direcciones el directorio donde se encuentra este sistema, sin un login ni nada. En este panel de administración podremos encontrar todos los documentos de los clientes y además, una lista de todos los clientes con sus respectivos passwords.

Como quinta y ultima vulnerabilidad, tenemos que al intentar subir algun fichero, el sistema no valida de que tipo es por lo que podemos subir algun script escrito en php con codigo malicioso que nos permita hacer las cosas que queramos realizar operaciones no permitidas en el servidor, ejecutar comandos, navegar por los directorios, etc.

Como conclusion, no me queda nada mas que decir que este sitio web esta tapado en bugs altamente explotables y es una de las paginas con los sistemas de seguridad y administracion mas malo que he visto.

Información Importante Sobre el Contenido

Estas accediendo al contenido antiguo del blog. Este artículo "Vulnerabilidades criticas en sitio web de Caffarena" es de dominio público y no será mantenido a futuro. Cualquier error o problema acerca del contenido por favor contactate conmigo desde la sección contacto.

junio 13, 2009 a las 6:18 am

Joder, todos los fallos son de libro. Esta web debería usarse con fines educativos xDDD

junio 13, 2009 a las 12:44 pm

@vierito5: jaja! Si, deberia usarse como “ejemplo” de mal sitio web, de malas practicas de programacion y de sitio inseguro, las tiene todas.

junio 13, 2009 a las 1:01 pm

@Zerial, que O.S. ocupan estos mega administradores?, joder me estoy imaginando que las chicas que ocupan caffarena tambien son vulnerables… no hay para que sacarle las panties… xD

Mmmm. volviendo a la realidad, todavia se encuentran ese tipo de sitios, leete un librito sobre seguridad y minimo una actualizada… como tanto… en fin… @Zerial sos un 10…:x jajajaja

junio 13, 2009 a las 1:52 pm

@Clark: Ni idea que OS usan los admins. Si te refieres a que SO tiene el server, es un Centos (creo), pero estas “fallas” no son del server, sino del sitio web.

junio 13, 2009 a las 9:40 pm

Zerial, eres el Ivan Zamorano de la seguridad, hueco que ves, gol que marcas

junio 23, 2009 a las 1:05 am

Zerial como va?? No me diste ningun credito a mi!!

Con el cual hiciste el atauqe aquella vez..

Bueno hablamos despues por irc

Saludos!!

junio 23, 2009 a las 11:44 am

@MagnoBalt intenté ubicarte! Pregnte si tenias blog o algo, nadie sabia nada (era para enlazarte)

abril 17, 2012 a las 8:08 am

Jajajaja que haces en el sitio de caffarena? te querías comprar pantis :O