Según una noticia publicada en Biobio, se estaría investigando un hecho de “espionaje informático” que afectó al Poder Judicial. El título suena llamativo y pareciera que hay hackers y mucha gente maligna detrás del hecho. La noticia hace referencia a la extracción masiva de información desde el portal público del poder judicial, sin embargo, tengo mis dudas sobre si realmente se trata de un tema de “espionaje” o simplemente análisis masivo de información.

CategoríaSeguridad

Temas relacionados con seguridad informatica.

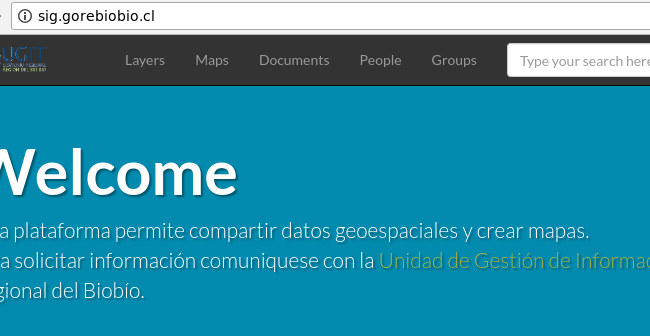

En esta cuarta publicación de sitios web del gobierno chileno que han sido intervenidos por terceros, mostraré el caso de Gobierno Regional del Biobio (GORE Biobio), el cual ha sido intervenido en reiteradas oportunidades. La plataforma intervenida al parecer es GeoNode, ya que utilizan una versión del año 2015.

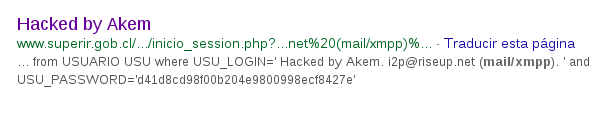

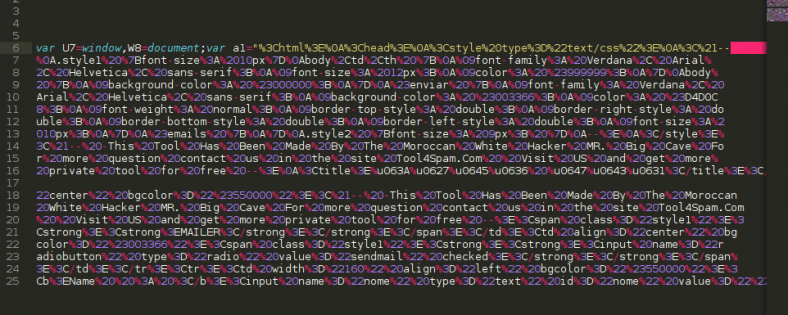

Continuando con la recopilación de sitios web del gobierno “hackeados”, en esta oportunidad les presentaré un deface mediante una vulnerabilidad Cross-Site Scripting (o HTML Injection). Si bien esta técnica no modifica los datos por el lado del servidor, podría significar un riesgo para quienes visitan el sitio.

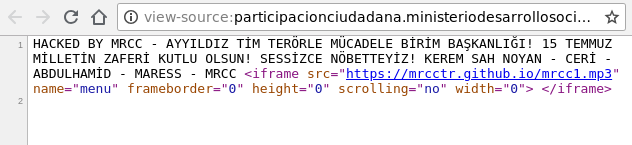

Como mencionaba en el post anterior, la idea es mostrar ataques que han recibido instituciones del gobierno. En esta ocasión, al igual que en la Parte I, el afectado es el Ministerio de Desarrollo Social, especificamente el subdominio que aloja la aplicación web “Participación Ciudadana“.

Constantemente están ocurriendo ataques a sitios web, sobre todo a sitos del gobierno de chile. Considerando la cantidad de sistemas legacy que existen, la probabilidad de efectividad es alta. Por este motivo, es que hace tiempo he estado investigando sobre este tipo de ataques y he estado informando de forma constante al equipo de respuesta ante incidentes (CSIRT).

Se han descubierto diversas vulnerabilidades que afectan al sistema web para seguimiento y control de PMG de Seguridad de la Información. Estas vulnerabilidades ponen en riesgo la confidencialidad de la información que se administra.

© 2024 El rincón de Zerial

Tema por Anders Norén — Subir ↑

Comentarios recientes