Información Importante Sobre el Contenido

Estas accediendo al contenido antiguo del blog. Este artículo "Sitios Web del Gobierno de Chile intervenidos por terceros: Parte II" es de dominio público y no será mantenido a futuro. Cualquier error o problema acerca del contenido por favor contactate conmigo desde la sección contacto.

Como mencionaba en el post anterior, la idea es mostrar ataques que han recibido instituciones del gobierno. En esta ocasión, al igual que en la Parte I, el afectado es el Ministerio de Desarrollo Social, especificamente el subdominio que aloja la aplicación web “Participación Ciudadana“.

Por definición, el concepto de participación ciudadana se define como:

La participación ciudadana consiste en el involucramiento activo de los ciudadanos y las ciudadanas en los procesos de toma de decisiones públicas que tienen repercusión en sus vidas. Esto recibió reconocimiento legal en nuestro país con la entrada en vigencia de la Ley sobre Asociaciones y Participación Ciudadana en la Gestión Pública, que incorporó en nuestra legislación la afirmación de que “el Estado reconoce a las personas el derecho de participar en sus políticas, planes, programas y acciones”. Fuente: Min Justicia

Para lograr este objetivo, las instituciones del gobierno implementaron un portal web alojado en subdominios como “participacionciudadana” o “pac”. En el caso este ministerio, se implementó una solución desarrollada en Drupal la cual se puede acceder desde http://participacionciudadana.ministeriodesarrollosocial.gob.cl/.

Para quienes estamos constantemente analizando ataques, es conocido que este tipo de portales estuvo sufriento ataques de forma reiteradas dirigidos a distintos ministerios, sobre todo las versiones desactualizadas. Hace unos meses se dio a conocer una vulnerabilidad que afecta a ciertas versiones de Drupal, este ataque o exploit se conoció como “Drupalgeddon 2 y 3”. En simples palabras, explotando esta vulnerabilidad un atacante podría tomar control remoto del servidor.

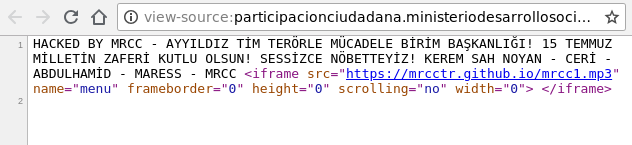

Durante algunos dias, el sitio de participación ciudadana estuvo con un mensaje que dejó un atacante (deface)

Este ataque fue reportado al CSIRT del Ministerio del Interior, quienes gestionaron la baja del sitio. Luego de unos minutos ya se podía visualizar correctamente la aplicación.

Lamentablemente continuan usando una versión obsoleta, aparentemente del año 2014, la cual es vulnerable a Drupalgeddon.

Información Importante Sobre el Contenido

Estas accediendo al contenido antiguo del blog. Este artículo "Sitios Web del Gobierno de Chile intervenidos por terceros: Parte II" es de dominio público y no será mantenido a futuro. Cualquier error o problema acerca del contenido por favor contactate conmigo desde la sección contacto.

Comentarios recientes