Desde hace un tiempo que Banco Santander ha expuesto a sus clientes y usuarios a una serie de incidentes de seguridad, como por ejemplo solicitud de claves por parte de los ejecutivos hacia nuevos clientes, vulnerabilidades que permitieron el acceso a parte del código fuente, fallas de seguridad que facilitaban el phishing, etc. Varias de estas vulnerabilidades fueron expuestas en este blog, luego que no se tuviera respuesta por parte del banco, como se puede ver en esta lista de posts.

Actualmente, en el año 2015, Santander demuestra que no ha aprendido nada, desde el punto de vista de la gestión como en el ámbito técnico. Continuan ignorando las alertas de seguridad que se denuncian y por otro lado continuan entregando un servicio que no cumple con un mínimo de seguridad.

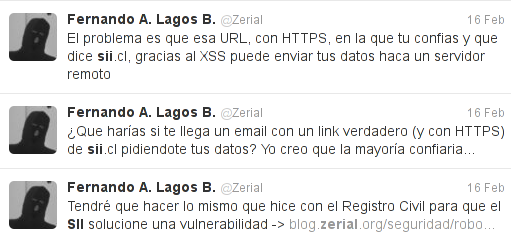

Las vulnerabilidades se repiten año tras año, por ejemplo en este caso mostraré un Cross-Site Scripting (XSS) que afecta a la Banca Personas, un problema de seguridad que es facil de detectar, facil de mitigar y facil de explotar.

En Chile, los bancos tienen una campaña contra el phishing donde se limitan a entregar manuales y decir “no ingreses tus datos donde no debes”, pero realmente no se preocupan de tener mecanismos de validación y protección, permitiendo que cualquier persona pueda suplantar su identidad y usar la confianza que tiene el usuario en el sitio.

En Chile, los bancos tienen una campaña contra el phishing donde se limitan a entregar manuales y decir “no ingreses tus datos donde no debes”, pero realmente no se preocupan de tener mecanismos de validación y protección, permitiendo que cualquier persona pueda suplantar su identidad y usar la confianza que tiene el usuario en el sitio.

Comentarios recientes