En los artículos que he escrito relacionado a vulnerabilidades webs más comunes siempre aparece el legendario Cross-Site Scripting o XSS. Una vulnerabilidad tan fácil de corregir y a la véz tan común, puede ser muy peligrosa ya que nos permite cruzar la información a través del sitio para luego poder manipularla, por ejemplo el robo de credenciales de un sitio web con un login o inicio de sesion.

d3m4s1@d0v1v0 escribió un artículo titulado “Cruzando Información, Cross-Site Scripting (XSS)” en el que, luego de aclarar el fín del artículo

ACLARACION: el artículo está dirigido a aquellos que quieran aprender programación web segura, gente dedicada a la seguridad que utiliza el hacking ético para descubrir problemas a solucionar y reportarlos. Para hacer este tipo de ataque deben contar con la aprobación del encargado de la web o quién corresponda.

explica detalladamente el por qué del nombre XSS, que es el XSS, cómo se puede “usar” el XSS, lograr que el usuario ejecute lo que queremos, entre otras cosas.

Recomiendo el artículo a quienes quieran informarse un poco más sobre el tema.

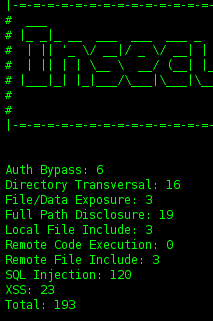

Hace un par de semanas tuve la idea de crear un repositorio online de vulnerabilidades web y junto a gente de

Hace un par de semanas tuve la idea de crear un repositorio online de vulnerabilidades web y junto a gente de

Comentarios recientes