Información Importante Sobre el Contenido

Estas accediendo al contenido antiguo del blog. Este artículo "Fallos de seguridad en Huntcha.com" es de dominio público y no será mantenido a futuro. Cualquier error o problema acerca del contenido por favor contactate conmigo desde la sección contacto.

Huntcha.com es un sistema hecho para “encontrar a tu amor secreto”, ingresas tus datos, registras a tu amor secreto y si tu amor secreto te agrega a ti, entonces el sistema detecta esa coincidencia y te da la alerta. Por lo tanto, ingresando a la cuanta de algun usuario es posible saber quienes son “los amores secretos” de esa persona. Si esta persona está emparejada y está casado, se podría armar un lio mas o menos.

Huntcha.com es un sistema hecho para “encontrar a tu amor secreto”, ingresas tus datos, registras a tu amor secreto y si tu amor secreto te agrega a ti, entonces el sistema detecta esa coincidencia y te da la alerta. Por lo tanto, ingresando a la cuanta de algun usuario es posible saber quienes son “los amores secretos” de esa persona. Si esta persona está emparejada y está casado, se podría armar un lio mas o menos.

Según los Términos y Condiciones, respecto a la privacidad y protección de datos, podemos leer:

Política de Privacidad

En virtud de la Ley N°19.628 sobre Protección de la Vida Privada, la empresa respeta el deber de proteger los datos de carácter privado y personales de los usuarios, no dando acceso a ellos al público a menos que el propio usuario los de a conocer, por medio de la página web bajo su consentimiento, no pudiendo hacer responsable a la empresa por la información que el mismo entregue. La empresa se compromete a cuidar la seguridad de los datos personales tomando todas las medidas necesarias para esto, a fin de evitar la pérdida, mal uso o cualquier apropiación indebida de estos mismos.

Lo que más me llama la atención es que segun ellos, son 100% privados y seguros:

Dicen tener más de 20 mil usuarios, por lo que asegurar que los datos de esos 20 mil están 100% seguros y privados, es un poco irresponsable. Todos sabemos que la seguridad y la privacidad al 100% no existe.

He encontrado algunas vulnerabilidades en este sistema que puede permitir a un atacante obtener información de los usuarios que se encuentran autentificados. Explotando estas vulnerabilidades el atacante podría perfectamente suplantar la identidad de la persona o de su amor platónico.

Las vulnerabilidades son Cross-Site Request Forgery (CSRF) y Cross-Site Scripting (XSS), combinandolas se puede explotar una funcionalidad que tiene el portal para enviar correos a “tus amigos” para invitarlos al portal, pudiendo modificar el mensaje y el destinatario. Además, no es necesario estar autentificado para poder explotar este fallo.

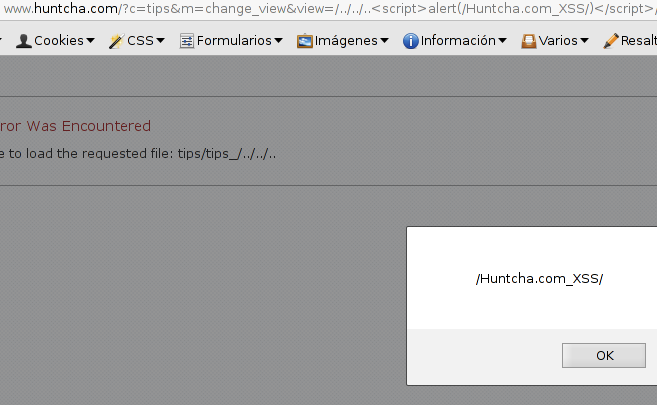

Uno de los XSS detectados está en la página de error, cuando no encuentra el “módulo”

El segundo Cross-Site Scripting, lo encontré al momento de configurar el “Boss-Mode”

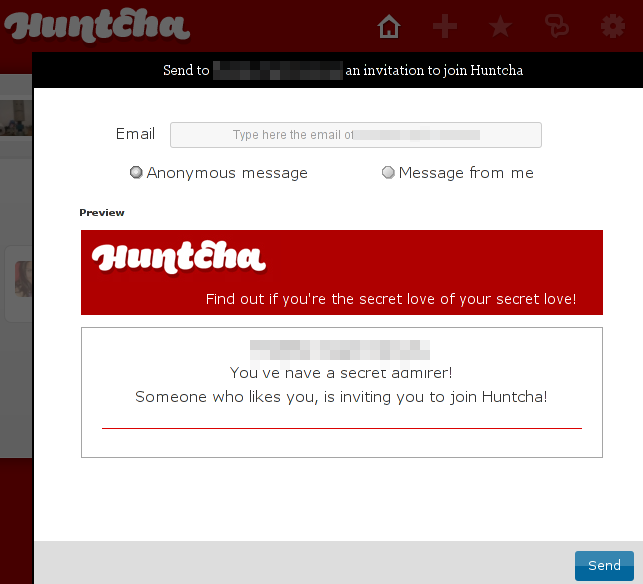

Dentro del sistema, existe la función para que los usuarios puedan invitar a otras personas a participar de la red, mediante un “mensaje” enviado por correo electrónico desde el sistema huntcha. Esta función, no valida el Token de seguridad del formulario, pudiendo realizar post desde sitios externos (CSRF).

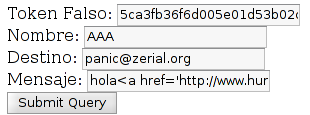

Si falsificamos ese formulario y lo corremos de forma local, con un simple html:

<form method=post action=https://www.huntcha.com/?c=app&m=send_invitation>

Token Falso: <input type=text name=csrf_huntcha_token value=5ca3fb36f6d005e01d53b02ce9fd4391><br>

Nombre: <input type=text name=name value=”AAA”><br>

Destino: <input type=text name=mail value=panic@zerial.org><br>

Mensaje: <input type=text name=message value=”hola<a href=’https://www.huntcha.com/?c=index&m=bossmode_denied&url=%3Cscript%3Ealert%28document.cookie%29;%3C/script%3Ehttps://www.google.cl’>AAA</a>”><br>

<input type=submit>

</form>

El formulario nos quedaría de la siguiente forma:

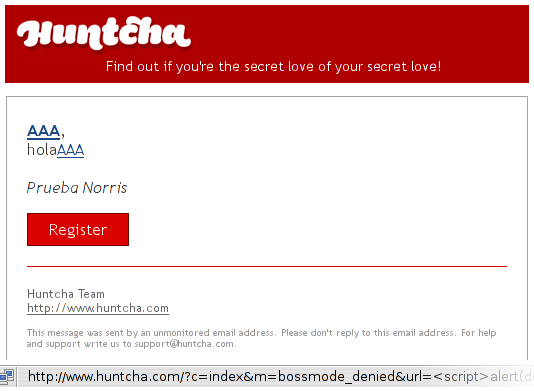

Cuando le damos a “Submit query”, al atacante le llegará un mensaje con un link hacia un XSS dentro de Huntcha, si la victima tiene la sesión iniciada, podriamos enviar los datos de sesión a un servidor remoto, o bien obligar al usuario (sin que se de cuenta) a hacer request al huntcha.com (aprovechando que no validan los security tokens) y obtener información de si mismo, para enviarlo a un servidor remoto. El atacante lo unico que debe hacer es construir un javascript malicioso que permita robar la información necesaria, generar un mensaje llamativo y hacer uso de este metodo para enviar correos.

En esta imagen pueden ver el correo que me llego, con el link malicioso. Cuando la víctima haga click en ese link, se ejecutará en su navegador el código javascript incrustado por el atacante, sin que se de cuenta.

En esta imagen pueden ver el correo que me llego, con el link malicioso. Cuando la víctima haga click en ese link, se ejecutará en su navegador el código javascript incrustado por el atacante, sin que se de cuenta.

La moraleja es que los usuarios deben ser un poco mas cuidadosos al momento de entregar información sensible a cualquier portal o sitio web. Hoy en día todas las empresas, portales, foros, redes sociales o lo que sea, dicen ser seguros, pero ya conocen la realidad.

El staff de Huntcha ya fue notificado de estas vulnerabilidades y se están trabajando en solucionarlas.

Información Importante Sobre el Contenido

Estas accediendo al contenido antiguo del blog. Este artículo "Fallos de seguridad en Huntcha.com" es de dominio público y no será mantenido a futuro. Cualquier error o problema acerca del contenido por favor contactate conmigo desde la sección contacto.

diciembre 9, 2011 a las 2:59 am

Buen trabajo. Es cierto que la seguridad 100% no existe pero en sitios como este tienen que decir que son seguros porque sino la gente no se registraría y mucho menos pondría datos que le pueden causar problemas matrimoniales… 😉

¿Y tu que hacías buscando pareja? jeje es broma.

diciembre 9, 2011 a las 7:39 am

Hola fossie,

Si, tienes razon en que si no pusieran que son seguros 100% la gente no confiaria en ellos, aun asi, es irresponsable…

Y naaa ..no estaba buscando pareja xD (creo)

diciembre 9, 2011 a las 9:43 am

Una ironía de quien auditó la seguridad de ese sitio antes de ser lanzado…!