Hace algunos dias se ha publicado aproximadamente 533 millones de registros asociados a usuarios de Facebook, de los cuales casi 7 millones corresponden a chilenos. A continuación analizaremos los datos publicados.

Seguir leyendoLa Subsecretaría General de la Presidencia ha expuesto mediante le Portal de Datos Público información relacionada a número móvil, nombre, email, comuna, entre otros de más de 3.000 personas. La información es de acceso libre y no se encuentra “camuflada”.

¿Te gustaría dar una charla y compartir tu experiencia en el sur de Chile? El capítulo Temuco de Patagonia Hacking se realizará el 15 y 16 de noviembre. Las postulaciones para que envies tu investigación o charla ya se encuentran abiertas.

Según una noticia publicada en Biobio, se estaría investigando un hecho de “espionaje informático” que afectó al Poder Judicial. El título suena llamativo y pareciera que hay hackers y mucha gente maligna detrás del hecho. La noticia hace referencia a la extracción masiva de información desde el portal público del poder judicial, sin embargo, tengo mis dudas sobre si realmente se trata de un tema de “espionaje” o simplemente análisis masivo de información.

Patagonia Hacking es un evento de seguridad que se realiza en la ciudad de Punta Arenas, en el extremo de Chile. Este año se realizará la tercera versión del evento, la cual contará con importantes speakers nacionales e internacionales, sin embargo, lo más importante de este evento, es que no pierde su escencia de ser gratis, libre y solidario.

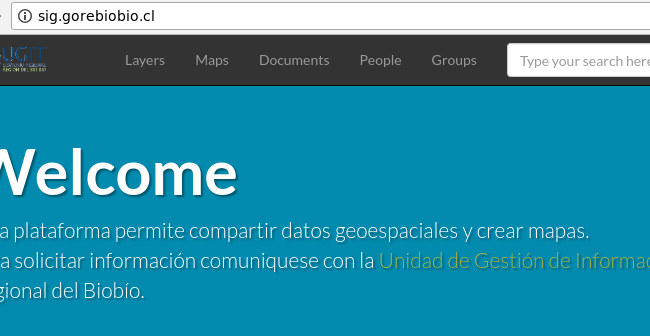

En esta cuarta publicación de sitios web del gobierno chileno que han sido intervenidos por terceros, mostraré el caso de Gobierno Regional del Biobio (GORE Biobio), el cual ha sido intervenido en reiteradas oportunidades. La plataforma intervenida al parecer es GeoNode, ya que utilizan una versión del año 2015.

© 2024 El rincón de Zerial

Tema por Anders Norén — Subir ↑

Comentarios recientes