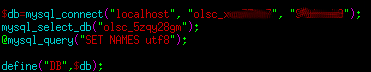

Bien. Hace tiempo vengo hablando sobre las vulnerabilidades web, escribí un artículo sobre los fallos que tenia tiene la web Caffarena y la verdad es que me he encontrado con varias sorpresas en otros sitios web.

Me gustaria hacer una observación a todas las empresas que se dedican al desarrollo de aplicaciones web: Existen frameworks muy buenos, libres y gratuitos y aveces conviene mucho más entender ese framework y no hacer uno propio.

El error que cometen muchas empresas como ésta es que, al usar un mismo framework (desarrollado por ellos mismos), para todos sus clientes, cuando se encuentra una vunlerabilidad en almenos 1 sitio, este mismo fallo se aplica automaticamente a todos sus clientes y de esta forma ponen en riesgo ademas de sus clientes, a los clientes de otras empresas (cuando comparten un mismo servidor de hosting).

Les voy a hablar sobre la empresa GoldenData Ltda., quienes se dedican al desarrollo web. Antes de publicar y decir cualquier cosa, quiero aclarar que yo me comuniqué con estas personas para darles a conocer sus fallos de seguridad en todos y cada uno de sus sitios web obteniendo un cierto interes por parte de ellos para solucionar el problema. En un principio les comenté sobre la falla en su sitio web lo que me respondieron:

Actualmente estamos rediseñando todo el sitio web, así que el sitio actual será desechado en el corto plazo.

Días despues, les envié otro correo electrónico para comentarles que esa falla que tenian en su sitio web se replicaba a todos y cada uno de los sitios de sus clientes, obteniendo la siguiente respuesta:

De verdad me interesa el tema, pero actualmente estoy realmente

colapsado, ya que se juntaron muchos proyectos y temas internos. Voy a

aumentarle la prioridad a ese tema. Estamos en contacto. Saludos!

Ya ha pasado casi un mes desde el primero correo electrónico que les envié y no han solucionado el problema, por lo que no me sentiré mal al publicar sus falencias.

Seguir leyendo

Comentarios recientes