Información Importante Sobre el Contenido

Estas accediendo al contenido antiguo del blog. Este artículo "Sitios web de candidatos presidenciales al descubierto: FREI" es de dominio público y no será mantenido a futuro. Cualquier error o problema acerca del contenido por favor contactate conmigo desde la sección contacto.

El sitio de Eduardo Frei está hecho en Drupal, un CMS (o CMF) libre que podemos descargar y examinarlo, para saber cómo trabaja, directorio de módulos o plugins, themes, etc. Pero basta con leer el código fuente del sitio para saber la ubicación de éstos.

![]()

Vamos a probar con las típicas rutas de Drupal para iniciar sesión, administrar el sistema, directorios de archivos subidos, themes, etc. A ver si encontramos algo interesante que nos pueda entregar información.

Si vemos el código fuente podemos deducir los siguientes paths:

modules/ Los módulos core de Drupal

sites/all

sites/all/modules Los módulos instalados manualmente

sites/default Directorio donde están los archivos subidos, configuraciones, etc

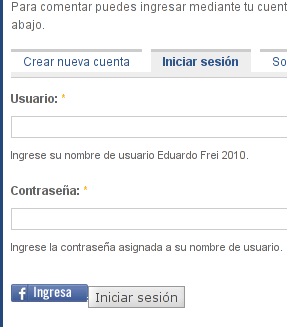

El primero “error” que encontramos, es el poder iniciar sesión sin validación de un captcha, de esta forma podemos hacer facilmente fuerza bruta al formulario de inicio de sesión de Drupal.

Para llegar a esta pantalla, debemos tipear en la barra de direcciones user/login.

Para llegar a esta pantalla, debemos tipear en la barra de direcciones user/login.

https://www.efrei.cl/user/login

Si bien esto no es ningun fallo, bug o vulnerabilidad, hay que tener en claro que siento un sitio de un candidato presidencial y pensando en la cantidad de gente que piensa en hackear un sitio asi, no podemos dejar el inicio de sesión tan a simple vista y sin captcha.

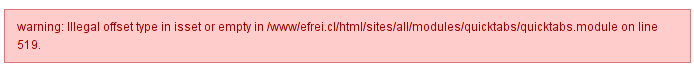

Drupal es un CMS (o CMF) basado en módulos, para cualquier cosa que quieras hacer, debes hacer un módulo. Existe un módulo llamado “quicktabs” que tiene una vulnerabilidad de descubrimiento del directorio (Full Path Disclosure), al no validar el tipo de variable. Gracias a este módulo, hemos descubierto la ruta de instalación física de Drupal:

El directorio de instalación de Drupal es, claramente, /www/efrei.cl/html/. Tambien podemos ver esta misma vulnerabilidad en el módulo de calendario al ingresar a la URL:

El directorio de instalación de Drupal es, claramente, /www/efrei.cl/html/. Tambien podemos ver esta misma vulnerabilidad en el módulo de calendario al ingresar a la URL:

https://www.efrei.cl/calendar?field_region_value_many_to_one[]=All

Seguramente hay más módulos instalados que nos puedan proveer de ésta información, pero sólo son éstas dos vulnerabilidades o fallos los que he podido encontrar, el sitio tiene la seguridad que Drupal provee, los directorios no permiten listar su contenido, tiene zonas de acceso restringido, etc.

Información Importante Sobre el Contenido

Estas accediendo al contenido antiguo del blog. Este artículo "Sitios web de candidatos presidenciales al descubierto: FREI" es de dominio público y no será mantenido a futuro. Cualquier error o problema acerca del contenido por favor contactate conmigo desde la sección contacto.

diciembre 19, 2009 a las 5:23 pm

Narigón ql pavo xD tiene puro quesos en su comando xD