Información Importante Sobre el Contenido

Estas accediendo al contenido antiguo del blog. Este artículo "Multiples vulnerabilidades en sitio web de Terra" es de dominio público y no será mantenido a futuro. Cualquier error o problema acerca del contenido por favor contactate conmigo desde la sección contacto.

Vulnerabilidades del tipo XSS, SQL Injection y Full Path Disclosure tiene el sitio web de Terra Networks Chile, estas vulnerabilidades las encontré el Sábado 25 de Diciembre y reportada el 27.

Las URL vulnerables corresponden al buscador de terra: buscador.terra.cl; al sitio de “seguridad”: seguridad.terra.cl; sitio web mobil:m.terra.cl; sitio web principal:www.terra.cl;y un sub-portal: acaballo.terra.cl

Timeline

* 25/Diciembre/2010: Se encuentran las vulnerabilidades.

* 27/Diciembre/2010: Se reportan.

* 28/Diciembre/2010: No se obtiene respuesta. Se publican.

La primera vulnerabilidad corresponde a un XSS encontrado en el buscador:

La pagina “Default.aspx” no está validando ni filtrando los datos pasados por la variable “query”.

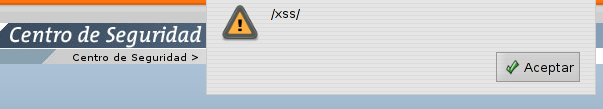

La segunda vulnerabilidad tambien corresponde a XSS, pero afecta al sitio seguridad.terra.cl:

![]() Tambien corresponde a un script asp que no valida ni filtra el valor de la variable “Pagina”, pudiendo inyectar código html o javascript

Tambien corresponde a un script asp que no valida ni filtra el valor de la variable “Pagina”, pudiendo inyectar código html o javascript

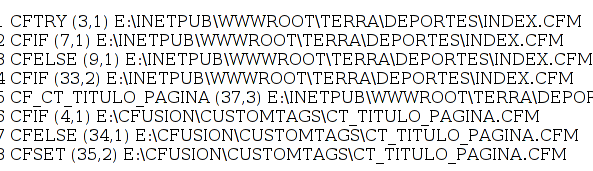

La tercera vulnerabilidad es una del tipo “Full Path Disclosure“; nos permite ver la ruta absoluta donde está la aplicación. Esta vulnerabilidad es bastante particular, ya que no he podido reproducirla en ningun otro script del mismo sitio. La URL http://www.terra.cl/deportes/index.cfm?accion=futbolnacional&id_reg=1518438 muestra una noticia o información correspondiente al id 1518438, sin embargo, si le agregamos dos puntos (..) al final de la URL, podemos ver un error que nos muestra la información:

![]()

Se pueden ver los dos puntos al final de la URL, lo que nos muestra el siguiente mensaje:

La cuarta vulnerabilidad es una SQL-Injection, afecta sl subdominio acaballo.terra.cl, especificamente a la URL https://acaballo.terra.cl/pedigree/sistemas/arbol/ver_inscripcion.php?id_carrera=88460. Podemos hacer que se queje si agregamos la tipica comilla (‘) al final de la URL

Warning: mysql_fetch_array(): supplied argument is not a valid MySQL result resource in /var/www/html/virtual/elturf.com/www/pedigree/training/modulos1/ver_inscripcion.php on line 274

Warning: mysql_num_rows(): supplied argument is not a valid MySQL result resource in /var/www/html/virtual/elturf.com/www/pedigree/training/modulos1/ver_inscripcion.php on line 275

O bien manejar la query para que nos devuelva verdadero y no muestre error, por ejemplo:

https://acaballo.terra.cl/pedigree/sistemas/arbol/ver_inscripcion.php?id_carrera=88460%20OR%201=1;%20–

Ademas de poder inyectar SQL, nos revela información del path absoluto.

La quinta y última vulnerabilidad nos permite redireccionar al usuario a cualquier sitio fuera de terra.cl, la url vulnerable es https://m.terra.cl/pms/mod_portal_rendering/templates/ATOMO/COMUM/COPAMUNDO/PHP/votaAnimo.php?voto=3&pais=CL&urlRetorno=

Si a la variable urlRetorno se le pasa un valor de una URL cifrado en base64, el usuario será redireccionado a ese sitio. Por ejemplo, si ciframos https://www.google.cl en base64, quedaría aHR0cDovL3d3dy5nb29nbGUuY2w=, si ingresamos a la URL completa:

Podemos ver como el navegado se va automaticamente al sitio de Google. De esta forma,es posible hacer que un usuario ingrese a un sitio malicioso, usando la confianza del dominio de terra.cl.

Información Importante Sobre el Contenido

Estas accediendo al contenido antiguo del blog. Este artículo "Multiples vulnerabilidades en sitio web de Terra" es de dominio público y no será mantenido a futuro. Cualquier error o problema acerca del contenido por favor contactate conmigo desde la sección contacto.

diciembre 28, 2010 a las 10:04 am

excelente trabajo

ojala terra.cl se encargue de las correcciones prontamente y así no afecte a los usuarios que confían en el sitio.

saludos

diciembre 28, 2010 a las 12:20 pm

Y yo que pensaba que era una inocentada… pero no lo es. He verificado las urls que das y efectivamente se producen esos errores.

buen trabajo aunque espero que nadie meta la mano mas de la cuenta que sino ya veremos que pasa.

Saludos

diciembre 31, 2010 a las 8:03 pm

A la fecha nada corregido, deberían ser castigados por su despreocupación.!

enero 21, 2011 a las 7:03 pm

esas vulnerabilidades, o muy similares, puede que hayan variado con el tiempo, las encontro un amigo mio hace ya como 8 años. Les aviso a la gente de terra en reiteradas ocasiones y nunca, las repararon.