Información Importante Sobre el Contenido

Estas accediendo al contenido antiguo del blog. Este artículo "EFT, Operador de transacciones bancarias expone comprobante de pago" es de dominio público y no será mantenido a futuro. Cualquier error o problema acerca del contenido por favor contactate conmigo desde la sección contacto.

Según aparece en su propia página web, EFT es un proveedor especialista en tecnología de servicios transaccionales. Sus productos ofrecen integración de sistemas de pagos, recaudación de fondos y optimización de canales; para aumentar los ingresos, reducir costos e impulsar la rentabilidad. La tecnología utilizada está probada en entornos de crecimiento de alto volumen y proporciona los estándares de seguridad y soporte que demandan las grandes empresas.

Varios bancos utilizan este intermediario para realizar transacciones, junto a una leyenda de que “las transacciones realizadas mediante este sistema son seguras“.

Además, podemos ver en su sección “Privacidad” que cuentan con altos estandares de seguridad para proteger la privacidad de los usuarios:

Lo cual se ve claramente vulnerado cuando se intenta acceder a un comprobante de pago.

Lo cual se ve claramente vulnerado cuando se intenta acceder a un comprobante de pago.

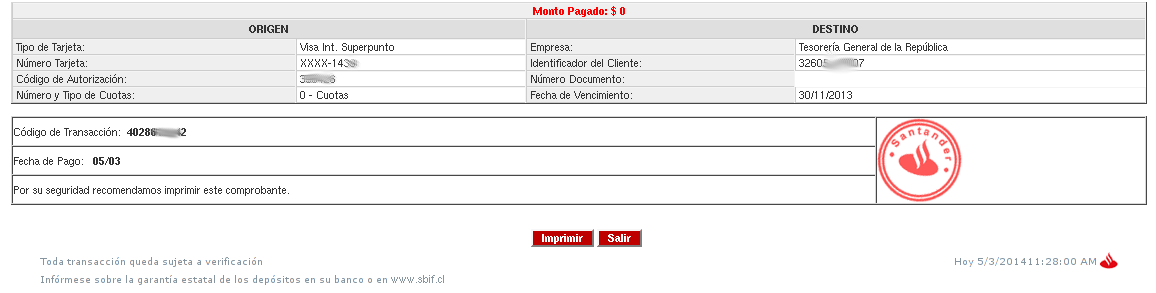

Mediante mi homebanking, intenté realizar el pago de unos servicios, el cual fue derivado a EFT. Una vez hecho el pago me redireccionó a una página donde me mostraba el comprobante de pago. La verdad, simplemente era un sucio iframe incrustado en la página del banco, donde no entregaba ningun parametro ni por POST ni por GET, lo que llamó mi atención. Tomé la URL y la abri en distintos navegadores donde no había iniciado sesión y la sorpresa fue cuando vi que me mostraba el comprobante… Unos minitos mas tarde volví a actualizar la URL y me mostró otro comprobante.

En resumen, el operador de transacciones bancarias EFT muestra el último comprobante de pago que se mostró. Como pueden ver mediante https://www.eftgroup.cl/pctbsan/exito.asp.

Nuevamente las entidades bancarias o operadoras de transacciones violando sus propias políticas de seguridad y entregando falsa sensación de seguridad a los usuarios.

ACTUALIZADO (6/Marzo/2014)

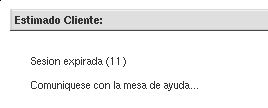

Despues de haber hecho publico este hallazgo, comenzó a aparecer un mensaje de error con la sesión al momento de querer ingresar a la URL que exponía los comprobantes

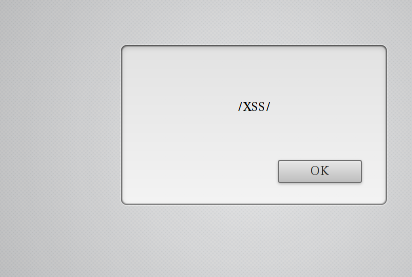

Sin embargo, esta URL de error contiene el mensaje de error en una variable llamada “Mensaje”, la cual no es filtrada permitiendo inyección de código javascript/html, más conocido como Cross-Site Scripting (XSS).

De esta forma la empresa EFT soluciona un problema y aparece otro…

ACTUALIZADO (7/Marzo/2014)

Misteriosamente la empresa EFT Group ha corregido el bug XSS.

Información Importante Sobre el Contenido

Estas accediendo al contenido antiguo del blog. Este artículo "EFT, Operador de transacciones bancarias expone comprobante de pago" es de dominio público y no será mantenido a futuro. Cualquier error o problema acerca del contenido por favor contactate conmigo desde la sección contacto.

marzo 8, 2014 a las 3:34 pm

Disculpa, he estado recavando informacion sobre sensores de movimiento DIY y me gusto un proyecto que hiciste en el 2008. ¿Podrias facilitarme el software controlador?

marzo 31, 2014 a las 2:00 pm

Les das una auditoría gratis y no responden ni con un gracias.