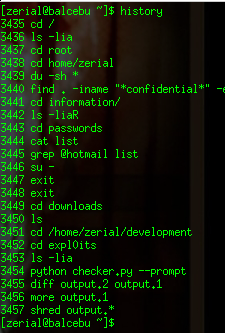

Hace un par de semanas reporté publicamente la existencia de una vulnerabilidad XSS y posible SQL Injection en el sitio web de SYM, https://www.sym.cl. Recibí una estupida respuesta por parte de una persona que se hace llamar “MadBox”, quien decia textualmente:

el sitio de sym es vulnerable a todo a proposito y les encuentro razón mi casa tiene las puertas abiertas pero si robas pagas.

En fín … Unos dias despues, se contacto conmigo Rodolfo Berrios, diseñador y encargado del sitio web, consultandome por las vulnerabilidades encontradas. Cuando intenté reproducir la vulnerabilidad XSS me encontré con la sorpresa de que ya estaba corregida! Sin embargo, no se corrigió del todo, ya que si bien no me dejaba inyectar código JavaScript, si me dejaba inyectar html

Comentarios recientes