Hace poco salió la noticia de que Apple, Microsoft y Google están rastreando a los usuarios de sus productos, guardando de forma pasiva los datos de geolocalización, y posteriormente subiendolos o sincronizandolos con algún servidor. Tambien me gustaría recordar la noticia que apareció hace un tiempo cuando se descubrió que los autos de Google que recolectaban imagenes para StretView tambien recogían información de las redes wifi que pasaban por el sector.

Ahora apareció “Android Map“, que según su autor:

exposes the data that Google has been collecting from virtually all Android devices and street view cars, using them essentially as global wardriving machines.

Cómo funciona?

When the phone detects any wireless network, encrypted or otherwise, it sends the BSSID (MAC address) of the router along with signal strength, and most importantly, GPS coordinates up to the mothership. This page allows you to ping that database and find exactly where any wi-fi router in the world is located.

Es sencillo, imaginemos que una persona pasa por fuera de nuestra casa o lugar de trabajo con un telefono con Android, éste escanea las redes wifi y las envia silenciosamente a Google, junto con la posición y otros datos más.

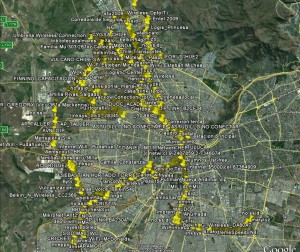

De esta forma podemos armar mapas como los que conseguimos haciendo Wardriving:

Prueben ingresando al sitio de Android Map y pongan la MAC de su AP, verán como en la mayoría de los casos les dirá la ubicación.

Me gustaría escribir un poco sobre el tema de la seguridad en las redes inalámbricas que uno se encuentra cuando va a alguna cafetería, hotel, pub, restorante, etc. Es muy común que sólo las personas que consuman algún producto en el local tengan acceso a wifi, para esto la súper medida de protección que se toma es entregar en un papelito la clave de la WiFi y que, aunque no lo crean, generalmente es una clave WEP y más todavía, muchas veces es una clave por defecto entregada por el proveedor. Este tipo de accesos muy pocas veces (por no decir nunca) cuentan con un portal cautivo o captive portal, algún tipo de protección o filtro en un firewall, proxy, etc y para rematar, este tipo de señales son emitidas con los típicos router de marca dlink (sí, esos baratos) o bien uno de marca X que cueste poco dinero.

Me gustaría escribir un poco sobre el tema de la seguridad en las redes inalámbricas que uno se encuentra cuando va a alguna cafetería, hotel, pub, restorante, etc. Es muy común que sólo las personas que consuman algún producto en el local tengan acceso a wifi, para esto la súper medida de protección que se toma es entregar en un papelito la clave de la WiFi y que, aunque no lo crean, generalmente es una clave WEP y más todavía, muchas veces es una clave por defecto entregada por el proveedor. Este tipo de accesos muy pocas veces (por no decir nunca) cuentan con un portal cautivo o captive portal, algún tipo de protección o filtro en un firewall, proxy, etc y para rematar, este tipo de señales son emitidas con los típicos router de marca dlink (sí, esos baratos) o bien uno de marca X que cueste poco dinero.

Comentarios recientes