Así es, pareciera ser que los errores de programación (bug) que dejan expuestos a los usuarios mediante vulnerabilidades Cross-Site Scripting (XSS) estan de moda, es increible ver la cantidad de sistemas de todo tipo que tienen este tipo de vulnerabilidad. Desde un simple sitio web de noticias hasta un sistema bancario. La unica explicación que puedo encontrar es que al tratarse de una vulnerabilidad que afecta a los usuarios y no a las empresas, le bajan el perfil y no se preocupan en corregirla cuando son reportadas. Que sepan tu contraseña, que cambien tu información, que sepan información privada tuya o que puedan acceder a tu cuenta sin tu permisos solamente te afecta a ti, el dueño del sitio se puede lavar las manos.

Así es, pareciera ser que los errores de programación (bug) que dejan expuestos a los usuarios mediante vulnerabilidades Cross-Site Scripting (XSS) estan de moda, es increible ver la cantidad de sistemas de todo tipo que tienen este tipo de vulnerabilidad. Desde un simple sitio web de noticias hasta un sistema bancario. La unica explicación que puedo encontrar es que al tratarse de una vulnerabilidad que afecta a los usuarios y no a las empresas, le bajan el perfil y no se preocupan en corregirla cuando son reportadas. Que sepan tu contraseña, que cambien tu información, que sepan información privada tuya o que puedan acceder a tu cuenta sin tu permisos solamente te afecta a ti, el dueño del sitio se puede lavar las manos.

La mayoría de los XSS se producen en buscadores y en mensajes de error.

EtiquetaHacking

Hace un par de semanas reporté publicamente la existencia de una vulnerabilidad XSS y posible SQL Injection en el sitio web de SYM, https://www.sym.cl. Recibí una estupida respuesta por parte de una persona que se hace llamar “MadBox”, quien decia textualmente:

el sitio de sym es vulnerable a todo a proposito y les encuentro razón mi casa tiene las puertas abiertas pero si robas pagas.

En fín … Unos dias despues, se contacto conmigo Rodolfo Berrios, diseñador y encargado del sitio web, consultandome por las vulnerabilidades encontradas. Cuando intenté reproducir la vulnerabilidad XSS me encontré con la sorpresa de que ya estaba corregida! Sin embargo, no se corrigió del todo, ya que si bien no me dejaba inyectar código JavaScript, si me dejaba inyectar html

Como desarrollador y administrador de sistemas, he tenido varias experiencias y se como funciona esto de la asignación de contraseñas y de accesos por defecto, ya sea cuando el sistema lo usaran unas cuantas personas o varias. Me refiero tanto a los sitemas web como accesos por distintos servicios tales como ssh, ftp, correos electrónicos, etc.

Generalmente los criterios para asignar accesos a los distintos sistemas es los mismos, existen las que son aleatorias con y sin patrones, las típicas “dos letras iniciales del apellido seguido del año de nacimiento”, etc. Quizá el problema no está en asignarles claves por defecto fáciles a los usuarios, sino en los mismos usuarios que no las cambian o bien tardan una eternidad en ingresar por primera vez al sistema. Por esto mismo, pienso que la seguridad de los sistemas no debe depende de los usuarios, debe depender del sistema, a menos que tengamos muy acotado el tipo de usuarios que tendrá el sistema.

En este post hablaré sobre los tipicos accesos a universidades, cuentas de correo de empresas, cuentas de servidores ftp, ssh, web, etc.

![]() E-Sign (cl) corresponde a los representantes y/o partners de VeriSign, una reconocida marca de seguridad informática a nivel mundial y como tal, ofrecen servicios de seguridad informatica, certificados de seguridad, auditorias, etc.

E-Sign (cl) corresponde a los representantes y/o partners de VeriSign, una reconocida marca de seguridad informática a nivel mundial y como tal, ofrecen servicios de seguridad informatica, certificados de seguridad, auditorias, etc.

La empresa E-Sign ofrece el servicio de Anti Phishing y Consultoría de Seguridad, entre otros. Sin embargo, el sitio web de dicha empresa es vulnerable a Cross-Site Scripting y mediante esto, podemos hacer phishing usando la “credibilidad” de su certificado SSL.

La idea de un sitio con certificado SSL es que toda la información viaje cifrada, pero la gente de E-Sign al parecer no piensan eso. Al menos dos formularios del sitio envían la información sin cifrar, entonces ¿Para qué usan el certificado SSL?

Quizá no es tan crítico, ya que se trata del formulario de contacto y el buscador, pero ya que ellos obligan al usuario a confiar de ellos aun cuando los formularios no se envian de forma segura, nosotros aprovecharemos de generar otro tipo de trafico de manera insegura, por ejemplo insertando un formulario falso o un sitio externo mediante XSS.

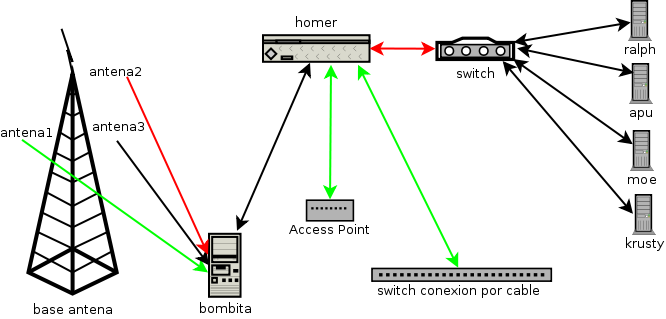

En el hacklab estamos remodelando la infraestructura de red, en simples palabras lo que buscamos es mejorar la disponibilidad de internet y de los recursos que queremos ofrecer. Para esto hemos pensado junto a xwall en armar una estructura donde poder poner un pc y un par de antenas.

El esquema de lo que tenemos en mente es el siguiente:

Podemos ver tres antenas sobr ela torre triangular, las identifiqué como “verde”, “roja” y “negra”. El color verde simboliza nuestra LAN y nuestra WLAN y la roja nuestra DMZ donde se encuentran nuestros servidores con nombres de personajes de los simpsons.

La idea principal de todo esto es tener dos redes separadas, nuestra WLAN y LAN que simplemente tenga acceso a internet y que nuestra DMZ tenga entrada y salida a internet, mediante una VPN, un tunel o como sea, la idea es dejar abierto los servidores al público y en algun momento (cuando armemos el proyecto) entregar accesos a shell para servicios de anonimato para quienes lo necesiten.

Cuando se logra vulnerar la seguridad de un sistema informático y obtenemos acceso al servidor tenemos varias formas de continuar el ataque, ya sea revisando los archivos del servidor buscando información interesante, controlar distintos servicios como el de base de datos o de correo, revisar la información de cada usuario de sistema, dejar una puerta trasera para volver a ingresar al servidor, etc. Una de las cosas que más me gustan es saltar a otros servidores, hacer un análisis de la red y poder tener control sobre la mayor cantidad de máquinas que forman la red, ya sean servidores físicos o virtuales.

Cuando se logra vulnerar la seguridad de un sistema informático y obtenemos acceso al servidor tenemos varias formas de continuar el ataque, ya sea revisando los archivos del servidor buscando información interesante, controlar distintos servicios como el de base de datos o de correo, revisar la información de cada usuario de sistema, dejar una puerta trasera para volver a ingresar al servidor, etc. Una de las cosas que más me gustan es saltar a otros servidores, hacer un análisis de la red y poder tener control sobre la mayor cantidad de máquinas que forman la red, ya sean servidores físicos o virtuales.

El primer paso para armar un diagrama lógico de red es empezare a ver la configuración de la o las tarjetas de red, ver los últimos accesos que se han hecho en forma local o desde la lan, revisar logs, archivo de hosts y obviamente empezar a escanear usando nmap (obviamente de forma local) o alguna otra utilidad que tenga instalada o que podamos instalar. Si no tenemos nmap lo podemos hacer con un simple script en bash que haga ping a todo un rango y nos diga qué dirección está arriba:

#!/bin/bash NETWORK=192.168.1 FROM=100 TO=110 for x in $(seq $FROM $TO) do ping -c 1 $NETWORK.$x >/dev/null 2>&1 if [ $? -eq 0 ]; then echo $NETWORK.$x is up. else echo $NETWORK.$x is down. fi done

Una vez que tengamos el mapa mental-lógico de la red podemos empezar a analizar el tráfico que pasa por ellas y acá es donde entran en juego los famosos sniffers, que nos ayudarán a reforzar nuestro diagrama:

© 2025 El rincón de Zerial

Tema por Anders Norén — Subir ↑

Comentarios recientes