Los días 3 y 4 de Noviembre se realizará una conferencia de seguridad informática en la ptagonía. Este evento busca dar a conocer y discutir temas relevantes de la seguridad informática en todos sus ámbitos, públicos y privados, se conocerán riesgos y vulnerabilidades , se fomentaran medidas de protección y todo esto orientado, a todo tipo de público.

EtiquetaHacking

El día 7 de septiembre, desde las 8:30AM en la sede de la Universidad Mayor ubicada en la calle Manuel Montt, Providencia, se realizará el primer evento ISACA CYBERSECURITY DAY CHILE 2016.

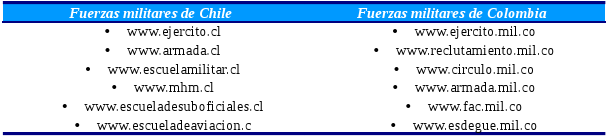

Este corresponde al segundo documento relacionado al concurso de investigación en seguridad informática, el documento fue escrito por @D4NB4R y analiza sitios web que corresponden al ejército de chile y de colombia.

El documento comienza con un tipo de crítica a los eventos de tecnología que existen hoy en día

Esta es la investigación de casi 1 año con esfuerzos y mucha lectura, esta era la conferencia

planeada para mostrar en el Campus Party pero desafortunadamente no soy de la White hat

farandulera que van a exponer sus camisetas estampadas, sus portátiles o sus libros para quitarle el

dinerito a los niños que los alaban, así que será para una próxima oportunidad, pasado esto creo que

es hora de publicar el paper, de antemano pido excusas,primero por si encuentran errores de

ortografía o redundancia en párrafos espero entiendan que está escrito tal cual pensaba. También a

las personas que se sientan atacadas o vulneradas tanto de manera verbal como de manera

tecnológica soy consciente que el texto es un poco fuerte y que puede herir susceptibilidades, solo

busco mostrar una realidad y evitar un posible ataque de estos a gran escala.

Los objetivos seleccionados por D4NB4R son

El análisis lo hace sabiendo que no se trata de un pentest o ataque a una panadería o a un sitio de algun cantante, se trata del ejército.

Con este título publico el primero de los resultados de las investigaciones enviadas para el concurso de investigación en seguridad informática organizado junto a ComunicaciónAr WebHosting.

El documento fue enviado por Ignacio y trata sencillamente de que los sitios o sistemas web del gobiernos son facilmente vulnerables a ataques tan simples y basicos como SQL Injection y Cross-Site Scripting, los cuales permiten realizar ataques desde un ‘deface’ local a nivel de cliente hasta tomar control remoto del servidor.

Con la idea de motivar y promover la investigación en temas de seguridad informática, hace un par de dias junto a ComunicaciónAr WebHosting lanzamos un concurso donde los participantes debían investigar y escribir un artículo respecto a un tema especifico. Los temas a escoger eran Comunicación segura bajo el protocolo TCP, Ataques SCADA a gran escala y Nivel de seguridad en los gobiernos.

De los participantes, uno se interesó en los niveles de seguridad en los gobiernos, otro mezcĺó un poco el gobierno con scada y el último habló netamente de sistemas SCADA.

Los documentos e investigaciones enviadas estan en proceso de “edición” para poder publicarlos en este blog y estarán disponible durante los proximos dias.

Con el fin de promover la investigación a temas relacionados con la seguridad o inseguridad informática, en conjunto con ComunicaciónAr WebHosting hemos creado un concurso con interesantes premios para los ganadores. El concurso consiste en realizar una investigación sobre un tema especifico.

Los premios consisten en un plan hosting individual ilimitado o un plan reseller con disponibilidad de 25 cuentas para el primer lugar y un plan de hosting individual para el segundo y tercer lugar. El primer premio tiene una duración de 1 año y el segundo 6 meses.

Debes elegir entre los siguientes temas a investigar:

- Comunicación segura bajo el protocolo TCP

- Ataques SCADA a gran escala

- Nivel de seguridad informática en el gobierno (especificar un país)

© 2024 El rincón de Zerial

Tema por Anders Norén — Subir ↑

Comentarios recientes