Me atrevería a decir que en chile, estos dos bancos (que en realidad son lo mismo) son los únicos que no implementan un login con seguridad HTTP+SSL o más conocido como HTTPS.

Una implementación segura de este protocolo necesita que tanto el formulario de inicio de sesion como la URL de destino del formulario esten bajo HTTPS, de lo contrario perfectamente mediante un ataque MITM u otro tipo de ataque un atacante podría modificar los parámetros del formulario que está sin seguridad.

El pensamiento para implementar HTTPS de ambos bancos es: "Hagamos el login sin https, pero cuando el usuario presione 'entrar' se envie el formulario a un sitio con https".

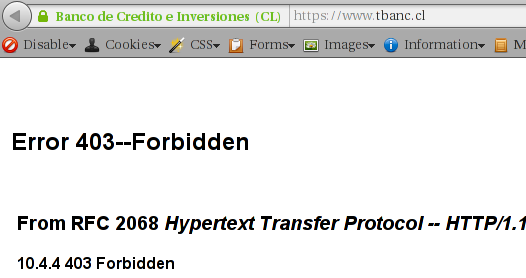

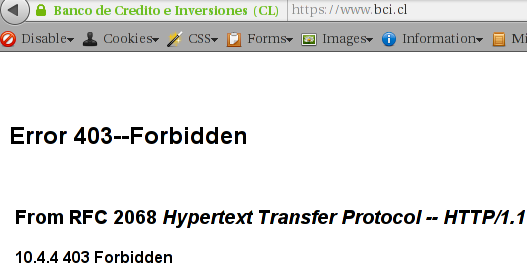

El primer problema de todo esto, es que cuando intentamos ingresar mediante HTTPS a los sitios de los bancos, nos muestra lo siguiente

Ambos nos muestran el mensaje "Error 403--Forbidden", es decir, nos tienen prohibido ingresar al sitio forzandolo a una conexión segura, obligandonos a entrar sin el HTTPS.

Ambos nos muestran el mensaje "Error 403--Forbidden", es decir, nos tienen prohibido ingresar al sitio forzandolo a una conexión segura, obligandonos a entrar sin el HTTPS.

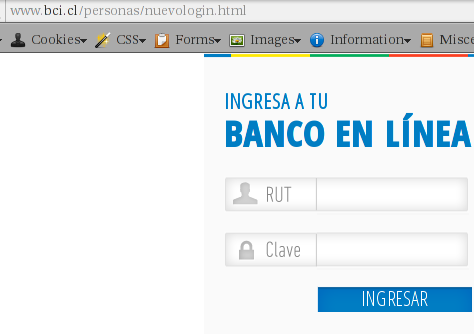

Ahora vamos a revisar el login de cada banco. En el caso del BCI iniciamos sesión mediante la URL no segura https://www.bci.cl/personas/nuevologin.html y nos muestra el formulario de inicio de sesión de forma satisfactoria

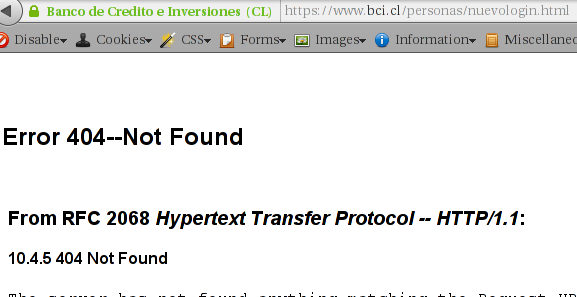

Sin emargo, si lo forzamos a una URL segura como https://www.bci.cl/personas/nuevologin.html pasa lo siguiente

En TBanc pasa exactamente lo mismo. El login se encuentra en la página principal y tal como mostré en la imagen de más arriba, al intentar entrar a la página principal son HTTPS nos muestra el error 403.

Dentro de OWASP (the Open Web Application Security Project) existe un documento que define las mejores prácticas para la implementación SSL, donde dice claramente:

Rule - Use TLS for All Login Pages and All Authenticated Pages

The login page and all subsequent authenticated pages must be exclusively accessed over TLS. The initial login page, referred to as the "login landing page", must be served over TLS. Failure to utilize TLS for the login landing page allows an attacker to modify the login form action, causing the user's credentials to be posted to an arbitrary location. Failure to utilize TLS for authenticated pages after the login enables an attacker to view the unencrypted session ID and compromise the user's authenticated session.

Que exactamente se refiere al problema que tienen estos dos bancos. El no tener la página donde se encuentra el formulario de inicio de sesión bajo HTTPS, permite a un atacante modificar los parámetros del formulario como por ejemplo la dirección donde se envian los datos de inicio de sesión (RUT y clave).

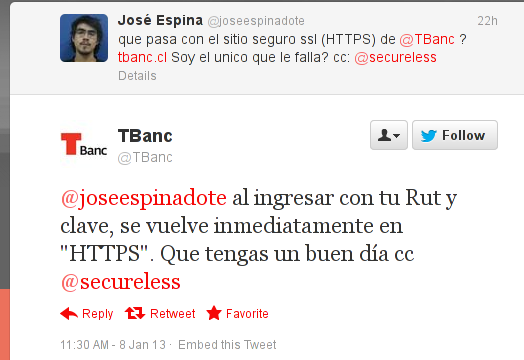

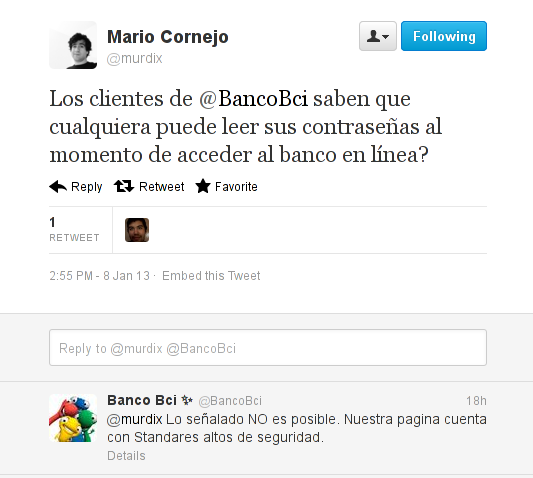

Algo no menos preocupante, es la respuesta que tienen los canales de atención y respuesta al público, donde hacen sentir una falsa sensación de seguridad a sus clientes, por ejemlo mediante la cuenta twitter:

Un cliente le pregunta por el problema del login con https y esta fue la respuesta por parte de Tbanc:

Y esta es la respuesta a otra discusión con BancoBCI

Si ambos bancos cuentan con altos estándares de seguridad, entonces me imagino que realizan auditorías de seguridad periódicas y si en estos análisis periódicos no reportaron este fallo en la implementación de HTTPS tan fácil de detectar, quizas que otra cosa no han detectado... Lo dejo en el aire.

Para que tengan alguna referencia de cómo un atacante puede aprovecharse de esta mala implementación de conexión segura, los invito a que lean respecto a los ataques Man-In-The-Middle (MITM), que en simples palabras permite a un atacante situarse entre la víctima y el gateway, permitiendo ver y modificar todo el tráfico que pasa entre ambas partes y como en este caso el tráfico del formulario de login va en texto plano, mucho mejor.

Le comenté de que si era posible obtener el rut y la contraseña y que estaba demostrado a lo que me respondieron que "iban a escalar el caso de todas maneras ya que les preocupa la tranquilidad de sus clientes"

Espero que realmente informen el caso y que arreglen la falla de seguridad del sitio.

Mi consulta es, a quién podemos acudir nosotros, los usuarios/clientes del banco, para que nos tomen en cuenta ante estos hechos?

Me paso cuando hice las publicaciones respecto al Santander, no pude canalizar los incidentes

Por otro lado, creo que sería una buena opción, que publicaras una demo (video) de como vulnerar la seguridad de estos 2 bancos sin mencionar las herramientas utilizadas para que no te metas en problemas, pero que se vea que es la página de uno de los bancos.

No hay excusa para ésto.

Jota: Eso sería sólo excusa. La clave del banco de un cliente X que puede ser robada en un momento Y, quizas estaba siendo usada en otros servicios (cajero quizas?). Po lo tanto, esta falla puede provocar que el cliente comprometa otros de sus servicios.

No hay excusa para ésto.

Me gustaría saber su opinión de Khipu, qie opinan de este medio de pago que solicita las contraseñas de los bancos? La de acceso y y el segundo factor para hacer transferencias en tu nombre.

Y para tranquilidad de todos, las consultas y denuncias de los clientes se transfieren en forma interna a las áreas correspondientes.

Ahora:

Podrías explicar tu frase: "poseen encriptaciones únicas en Chile y latino américa" ?

Eso quiere decir que

- ¿Están usando algún algoritmo no estándar?

->Eso es un GRAVE problema de seguridad.

- ¿Están usando algún dispositivo criptográfico HSM para generar llaves?

->Muy buena práctica, lamentablemente no único en Chile ni en latino américa.

http://blog.zerial.org/seguridad/filtros-simples-en-ettercap/

salud

Tenía la impresión de que independiente de que tomarán mi clave de logueo, no van a poder lograr nada porque la otra contraseña es la que me da la "seguridad", por decirlo de alguna forma. =P

La diferencia es que BCI no te deja ingresar como https. Si en Santander escribes https en el navegador no hay problemas, BCI te dice "forbidden"