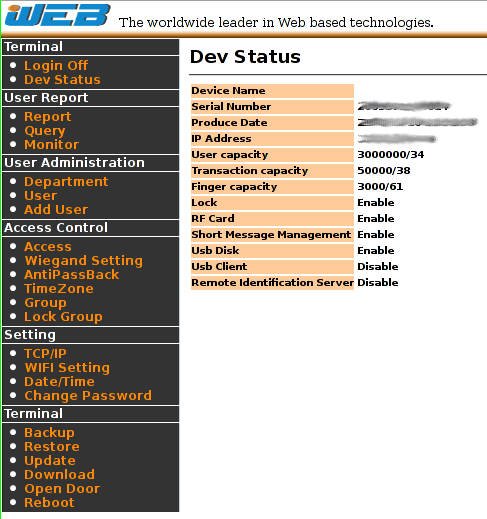

Muchas empresas acostumbran a exponer en internet sus servidores de desarrollo y QA, en este caso, LAN ha dejado con libre acceso el servidor de desarrollo.

El servidor tiene una URL y dirección IP distinta y se conecta a una base de datos distinta,y me imagino que los controles de seguridad no son los mismos. Siendo un servidor de desarrollo deberian existir opciones de “debug”, filtros y protecciones desactivados que podrian ser aprovechadas por un atacante.

En el codigo fuente de un javascript, encontré una sentencia que discriminaba si el sitio era “lan.com” o “dev.lan.com”, sumiendo que el segundo corresponde a un servidor de development/desarrollo.

El host dev.lan.com no resuelve a ninguna IP, pero con la ayuda de Google podemos encontrar el host correcto.

Comentarios recientes