Ya estamos organizando la version 2009 del Hackmeeting. Se realizará el 10, 11 y 12 de Octubre en KernelHouse. Por ahora sólo tenemos una lista de correos para ir coordinandonos, puedes inscribirte o revisar los hilos anteriores.

Ya estamos organizando la version 2009 del Hackmeeting. Se realizará el 10, 11 y 12 de Octubre en KernelHouse. Por ahora sólo tenemos una lista de correos para ir coordinandonos, puedes inscribirte o revisar los hilos anteriores.

Hace un tiempo comencé con la idea de exponer públicamente una lista, semanal, de sitios vulnerables.

Hace un tiempo comencé con la idea de exponer públicamente una lista, semanal, de sitios vulnerables.

Ahora, mi propósito será realizar un análisis de seguridad a las empresas de desarrollo web y hosting en Chile, exponiendo todas sus debilidades y fortalezas para generar un poco de conciencia respecto a la seguridad tanto como en las empresas como en los clientes o usuarios, quienes hacen uso de estos servicios.

Analizaré tanto los servidores de las empresas como sus sitios web, al igual que los sitios web de sus clientes.

Ultimamente me ha contactado harta gente para hackear cuentas de correo a cambio de dinero, independiente de mi respuesta, esto me hace sentir como un “asesino a sueldo”. Muchas veces las personas confunden, por ignorancia, los terminos y las habilidades de una persona respecto a los computadores.

Ultimamente me ha contactado harta gente para hackear cuentas de correo a cambio de dinero, independiente de mi respuesta, esto me hace sentir como un “asesino a sueldo”. Muchas veces las personas confunden, por ignorancia, los terminos y las habilidades de una persona respecto a los computadores.

Los sistemas de correo usados comunmente son GMail, Hotmail, Yahoo, entre otros no tienen fallas conocidas como para que una persona pueda obtener la password de un usuario tan facilmente, ni romper un sistema de autentificación, ni acceder a los servidores, etc. Para lograr obtener acceso a una cuenta ajena se puede lograr de varias formas, crackeando o hackeando otros servicios donde esta persona es parte o bien “adivinando” la contraseña de la víctima, pero para esto, hace falta tiempo y no se logra de 1 día para otro. Muchas veces basta con un poco de ingenieria social y no hace falta ser un experto gurú de la informática.

El phishing es una de las técnicas de robo de identidad e información más fácil de explotar, no porque el hacerlo sea sencillo, sino por las empresas y la gente que no se preocupa de proteger su información. Si bien esta técnica muchas veces requiere de ingenieria social (más aún cuando es un ataque dirigido), conocimientos basicos de programación y/o diseño o desarrollo web, es explotado muchas veces por personas no muy expertas y no necesariamente “hackers”.

El phishing se puede lograr de varias formas, entre las más conocidas están la duplicación de sitios web y mediante la vulnerabilidad XSS. Esta última facilita a la anterior.

Básicamente, ¿Qué es el phishing?

Definamos phishing como una tecnica de “pesca” para robar información privada/personal de personas y/o empresas.

¿Cómo se lleva acabo esta técnica?

Puede resultar tan sencillo como intentar engañar a un niño, pues hacemos creer a una persona algo que no lo es con la finalidad de que esta persona nos entregue datos confidenciales y/o privados, por ejemplo, mediante un formulario de login a un sistema (universidad, banco, etc) falsificado.

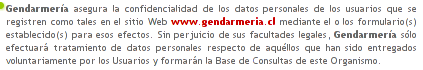

![]()

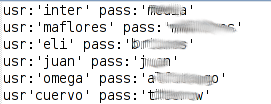

Así es, el sitio web de Gendarmedia en Chile, expone los datos de sus usuarios al público. Me parece muy mal que estas cosas sucedan en sitios del gobierno, deja mucho que desear en cuanto a la privacidad de la información y seguridad informática.

Me llama mucho la atención que cuando ingreso al sitio y voy a la sección de “Politica de Privacidad” donde podemos leer el siguiente mensaje:

Y por otro lado me encuentro con esto:

Ademas de esta información, lo que se deja público son los correos o el mensaje que las personas dejan mediando los fomrularios de contácto del sitio web de Gendarmeria, además de todos los correos y nombres de las personas que utilizan este formulario de contacto.

Realmente lo encuentro vergonzoso.

A la hora de desarrollar a medida o implementar algún tipo de sistema para algún cliente, ya sea trabajando de forma independiente o para una empresa, el cliente (quien solicita el trabajo) se transforma en la principal amenaza de seguridad. Es muy común entre los desarrolladores recibir presiones, cambios a última hora, mejoras de “usabilidad” que atentan contra la seguridad, etc. Generalmente, cuando un cliente necesita algo, él piensa que todo es magia y comienza a apresurarnos, acortando el plazo y exigiendo features nuevas lo que nos pone a nosotros, los desarrolladores, en una situación muy crítica.

En lo personal, me ha pasado que por evitar una falla de seguridad he

decidido hacer validaciones de formularios con 3 niveles, validación

por javascript, validación por php y validación a nivel de base de datos

y me he demorado 3 o 4 veces más de lo que me hubiese demorado si

hubiese dejado solo la validación por javascript, lo que permite, obvia-

mente, hacer un post directo sin pasar por el formulario y saltarse esa

validación.

Otro factor crítico es el tema del presupuesto, generalmente los clientes quieren todo por muy poco dinero y en muy poco tiempo y nosotros, al necesitar el dinero, aceptamos y, lo que empieza siendo un trabajo extra para ganar unaas monedas termina siendo un dolor de cabeza.

Si bien es cierto que los clientes en lo general son los que provocan este tipo de fallos, no hay que dejar de lado cuando se le encargan sistemas a personas que no están capacitadas, queines, para mi, representan un peligro mucho mayor que un cliente apresurado, pero creo que es menor frecuente.

Como conclusión, en estos temas informáticos, lamentablemente el cliente no siempre tiene la razón.

Como opinón propia, creo que cuando alguien logré ingresar a un sistema indevidamente se debería juzgar al desarrollador, por incompetente 🙂

© 2025 El rincón de Zerial

Tema por Anders Norén — Subir ↑

Comentarios recientes