Movistar Cloud es un servicio de “disco virtual”, que permite a sus usuarios almacenar información “en la nube” para poder acceder a ellos desde cualquier lugar, algo asi como Dropbox.

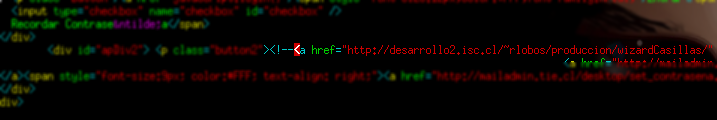

Si accedemos al sitio y vemos el codigo fuente, podemos ver que hay un tag que está comentado, corresponde a un link hacia la URL de desarrollo de este sistema

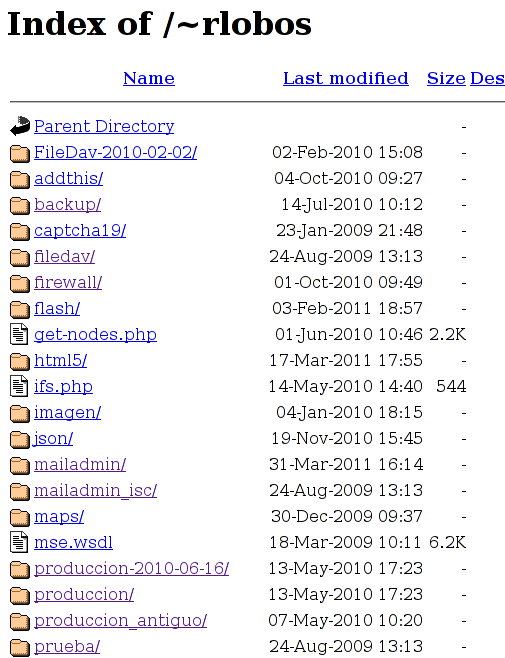

Claramente corresponde a una url de desarrollo, donde tambien podemos ver que poniendo “~usuario” tambien podriamos acceder a otros desarrollos. Si navegamos hacia esa URL nos damos cuenta que el servidor se encuentra totalmente desprotegido y es posible acceder información sensible, podemos acceder a versiones anteriores y veresiones de prueba de este sistema.

No solo encontramos versiones de prueba y antiguas de Movistar Cloud, sino que tambien desarrollos de otros sistemas que hace esa empresa.

Movistar, siendo una empresa tan grande y ofreciendo servicios “en la nube“, donde los usuarios confian la seguridad sus archivos, no debería permitirse este tipo de cosas.

EDITADO: Un par de horas despues de haber publicado este post, se han contactado conmigo para informarme que el bug ha sido corregido y que el acceso al servidor de desarrollo ya se encuentra limitado.

En Chile, los bancos tienen una campaña contra el phishing donde se limitan a entregar manuales y decir “no ingreses tus datos donde no debes”, pero realmente no se preocupan de tener mecanismos de validación y protección, permitiendo que cualquier persona pueda suplantar su identidad y usar la confianza que tiene el usuario en el sitio.

En Chile, los bancos tienen una campaña contra el phishing donde se limitan a entregar manuales y decir “no ingreses tus datos donde no debes”, pero realmente no se preocupan de tener mecanismos de validación y protección, permitiendo que cualquier persona pueda suplantar su identidad y usar la confianza que tiene el usuario en el sitio. Cuando digo “destrucción” de información no me refiero a simpemente eliminarla o purgarla del disco duro, sino a sobrescribirla y hacer imposible su restauración. Existen varias utilidades y formas de hacerlo, pero yo les mostraré tres utilidades/herramientas que nos ayudarán: dd, shred y wipe. La primera, nos ayudará a zero-izar un sector de nuestro disco duro, memoria o lo que sea. Las otras dos son herramientas que nos permitiran sobreescribir y eliminar definitivamente un archivo para que sea irrecuperable. shred viene por defecto en casi todas las distribuciones unixlike, wipe se puede instalar en cualquiera.

Cuando digo “destrucción” de información no me refiero a simpemente eliminarla o purgarla del disco duro, sino a sobrescribirla y hacer imposible su restauración. Existen varias utilidades y formas de hacerlo, pero yo les mostraré tres utilidades/herramientas que nos ayudarán: dd, shred y wipe. La primera, nos ayudará a zero-izar un sector de nuestro disco duro, memoria o lo que sea. Las otras dos son herramientas que nos permitiran sobreescribir y eliminar definitivamente un archivo para que sea irrecuperable. shred viene por defecto en casi todas las distribuciones unixlike, wipe se puede instalar en cualquiera.

Comentarios recientes