En el hacklab estamos remodelando la infraestructura de red, en simples palabras lo que buscamos es mejorar la disponibilidad de internet y de los recursos que queremos ofrecer. Para esto hemos pensado junto a xwall en armar una estructura donde poder poner un pc y un par de antenas.

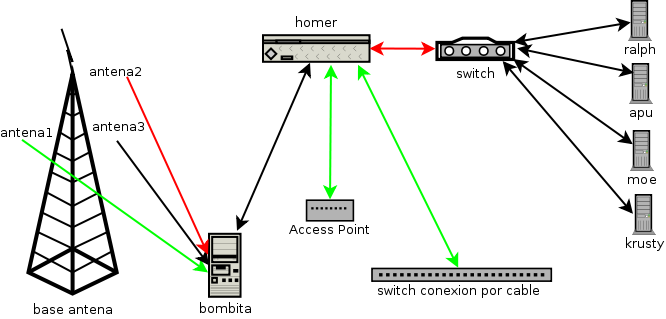

El esquema de lo que tenemos en mente es el siguiente:

Podemos ver tres antenas sobr ela torre triangular, las identifiqué como “verde”, “roja” y “negra”. El color verde simboliza nuestra LAN y nuestra WLAN y la roja nuestra DMZ donde se encuentran nuestros servidores con nombres de personajes de los simpsons.

La idea principal de todo esto es tener dos redes separadas, nuestra WLAN y LAN que simplemente tenga acceso a internet y que nuestra DMZ tenga entrada y salida a internet, mediante una VPN, un tunel o como sea, la idea es dejar abierto los servidores al público y en algun momento (cuando armemos el proyecto) entregar accesos a shell para servicios de anonimato para quienes lo necesiten.

Cuando se logra vulnerar la seguridad de un sistema informático y obtenemos acceso al servidor tenemos varias formas de continuar el ataque, ya sea revisando los archivos del servidor buscando información interesante, controlar distintos servicios como el de base de datos o de correo, revisar la información de cada usuario de sistema, dejar una puerta trasera para volver a ingresar al servidor, etc. Una de las cosas que más me gustan es saltar a otros servidores, hacer un análisis de la red y poder tener control sobre la mayor cantidad de máquinas que forman la red, ya sean servidores físicos o virtuales.

Cuando se logra vulnerar la seguridad de un sistema informático y obtenemos acceso al servidor tenemos varias formas de continuar el ataque, ya sea revisando los archivos del servidor buscando información interesante, controlar distintos servicios como el de base de datos o de correo, revisar la información de cada usuario de sistema, dejar una puerta trasera para volver a ingresar al servidor, etc. Una de las cosas que más me gustan es saltar a otros servidores, hacer un análisis de la red y poder tener control sobre la mayor cantidad de máquinas que forman la red, ya sean servidores físicos o virtuales.

Comentarios recientes